北韓駭客暴增 51%!年竊 20 億美元,中文洗錢網曝光

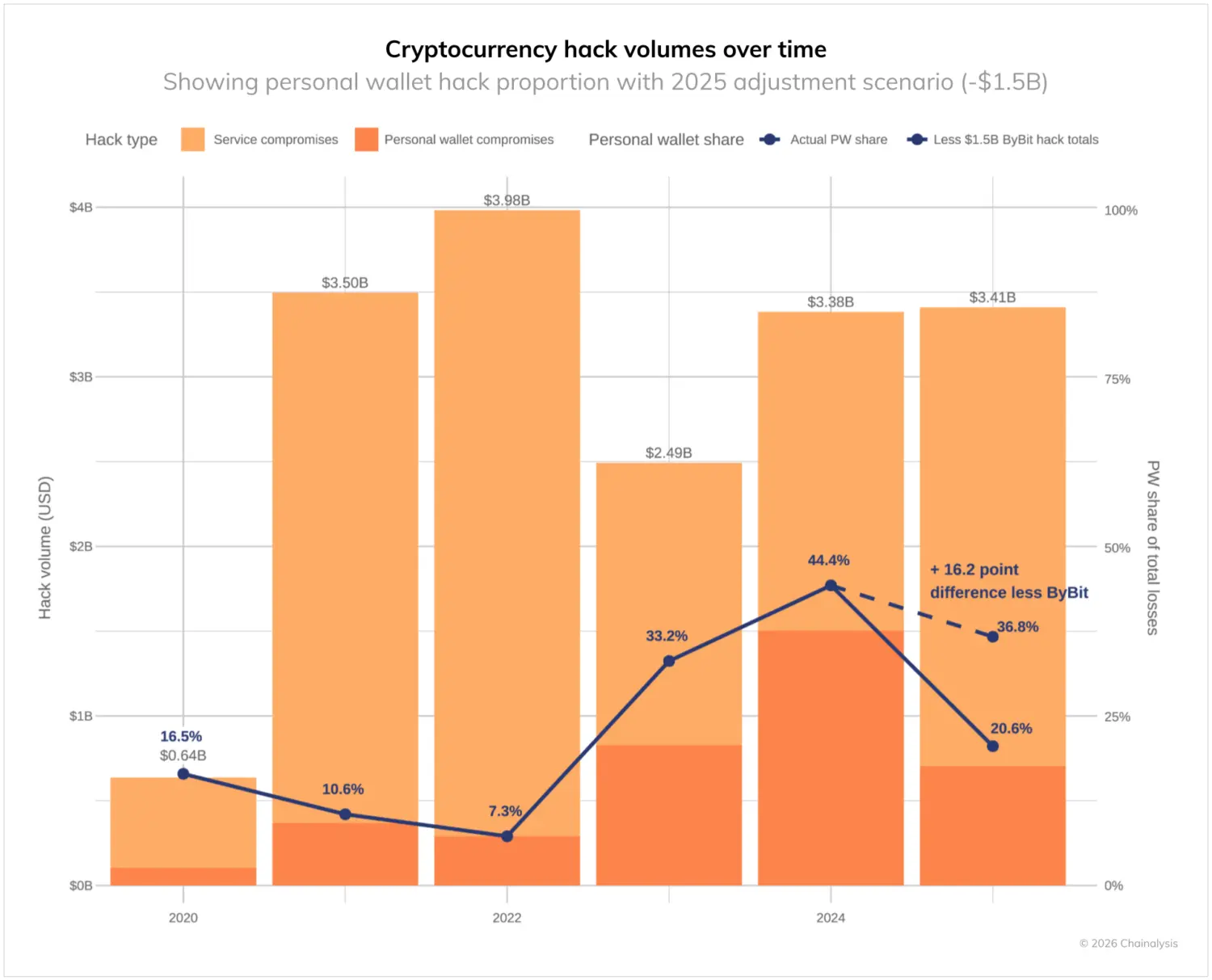

Chainalysis 最新報告顯示,2025 年全球加密貨幣遭竊金額約 34 億美元,其中至少 20.2 億美元來自北韓相關攻擊行動,較 2024 年暴增 51%(增加約 6.81 億美元),創下歷史新高。北韓駭客占所有駭客入侵事件的 76%,累計至今已竊取至少 67.5 億美元加密資產。

北韓駭客霸占全球加密竊案 76% 的統治地位

(來源:Chainalysis)

2025 年已成為北韓發動加密貨幣盜竊行動以來最嚴重的一年,相關攻擊占所有駭客入侵事件的 76%,創下歷史新高。這個占比極為驚人,意味著全球每 4 起加密貨幣竊案中,就有 3 起與北韓有關。這種統治地位並非偶然,而是北韓國家級網軍長期投入和技術積累的結果。

20.2 億美元的不法所得,對北韓而言具有戰略意義。根據國際估算,北韓年度 GDP 約 200-300 億美元,這意味著駭客竊取的資金相當於其 GDP 的 6-10%。在聯合國制裁切斷大部分正常貿易管道後,加密貨幣竊盜已成為北韓獲取外匯的主要來源之一,這些資金被用於支持其核武器和彈道導彈計劃。

51% 的年增長率顯示北韓駭客的能力正在快速提升。這種提升不僅體現在技術層面,更體現在攻擊策略的精密化。從早期的粗暴釣魚攻擊,到如今的多階段社交工程、供應鏈滲透和內部人員植入,北韓駭客已經發展出一套成熟的攻擊方法論。

北韓駭客 2025 年攻擊數據

總竊取金額:20.2 億美元,占全球加密竊案 76%,較 2024 年暴增 51%

累計歷史竊取:67.5 億美元,從 2017 年開始至今,平均每年約 8.4 億美元

單筆最大案件:大型 CEX 交易所 15 億美元,占 2025 年北韓總竊取額的 74%

Lazarus Group 被普遍認為與平壤偵察總局(RGB)關係密切,僅在 2020 至 2023 年間,便透過至少 25 起加密貨幣竊盜案獲得超過 2 億美元不法所得。這個組織過去十多年來持續針對金融機構與加密貨幣平台發動網路攻擊,並被懷疑涉及上月自南韓最大加密貨幣交易所 Upbit 竊取約 3600 萬美元資產的事件。

中心化交易所 15 億美元事件與雙線滲透策略

報告顯示,今年 2 月發生的 CEX 交易所遭駭事件,是北韓單筆金額最高的攻擊行動,造成約 15 億美元損失。該事件被歸因於名為 TraderTraitor 的威脅組織,亦被稱為 Jade Sleet 或 Slow Pisces。資安公司 Hudson Rock 隨後指出,一台感染 Lumma Stealer 惡意程式的電腦,與該次攻擊所使用的基礎設施存在關聯。

CEX 遭駭事件的攻擊手法極為精密。駭客並非直接攻擊交易所的冷錢包系統,而是透過社交工程滲透交易所員工,獲取內部系統訪問權限。一旦進入內部網路,駭客橫向移動至關鍵系統,最終獲得私鑰管理權限。這種攻擊鏈條涉及多個階段,每個階段都需要高度專業的技術和耐心。

除直接駭入交易所外,北韓駭客亦長期進行名為「夢想工作職業」(Operation Dream Job)的社交工程攻擊。他們透過 LinkedIn、WhatsApp 等平台,假冒招聘人員,以高薪職缺為誘餌接觸國防、科技、航空與製造業從業者,誘使目標下載並執行惡意軟體,藉此竊取敏感資料或建立長期滲透管道。

另一項策略則是所謂的「Wagemole」行動。北韓相關人員以假身分應徵海外企業的資訊科技職位,或透過幌子公司滲透企業內部,取得系統與加密服務的存取權限,進而發動高影響力攻擊。Chainalysis 指出,這種手法能加快駭客在大規模竊盜前的橫向移動與初始存取速度,可能是今年損失金額創新高的重要原因之一。

美國司法部宣布馬里蘭州一名 40 歲男子因協助北韓人員冒用身分從事 IT 工作而遭判刑。調查顯示,該名被告允許居住於中國瀋陽的北韓公民使用其身分,在多家美國企業及政府機構任職,並於 2021 至 2024 年間獲取近百萬美元報酬。這個案例揭示了 Wagemole 行動的實際運作模式。

中文洗錢網絡的三階段資金轉移

在資金處理方面,被盜加密資產通常會透過一套結構化的多階段洗錢流程進行轉移。報告指出,北韓駭客大量使用 Professional Chinese-Language Money Laundering Service(專業中文洗錢服務)與 OTC(場外交易),顯示與中文地區地下金融網路關係密切。

第一階段於攻擊後數日內,利用去中心化金融協議與混幣服務迅速分流資金。這個階段的目標是快速切斷被盜資金與原始地址的直接關聯。駭客會將大額資金拆分成數千個小額轉帳,透過 Tornado Cash 等混幣器和多個 DeFi 協議進行多跳轉移,使追蹤難度呈指數級增長。

第二階段則透過交易所、跨鏈橋與次級混幣服務進行初步整合。資金從以太坊轉移到 BSC、Tron 等其他鏈,利用跨鏈橋接的複雜性進一步混淆追蹤路徑。部分資金會流入支持較弱 KYC 的小型交易所,兌換成其他加密貨幣或穩定幣。

最後在約 20 至 45 天內,將資金兌換為法定貨幣或其他資產。這個階段是最關鍵也最危險的,因為加密貨幣要變成可用的法幣,必須與傳統金融系統接觸。北韓駭客主要依賴中文地區的 OTC 商家和地下錢莊,這些中介提供大額的加密貨幣兌換法幣服務,並透過複雜的銀行網路將資金最終轉移到北韓控制的帳戶。

「中文系統」的高度連動引起美國司法單位關切。這暗示中國大陸、香港、台灣或東南亞華人社群中的某些地下金融網路,正在為北韓提供關鍵的洗錢服務。這種跨國犯罪網絡的複雜性,使執法機構的追蹤和打擊工作極為困難。

資安專家警告,北韓相關威脅行為正不斷調整策略,從直接入侵系統,轉向更隱蔽且難以察覺的人員滲透與平台濫用手法。隨著加密貨幣與遠端工作的普及,相關風險恐將持續升高,成為各國監管與企業資安防護的重大挑戰。