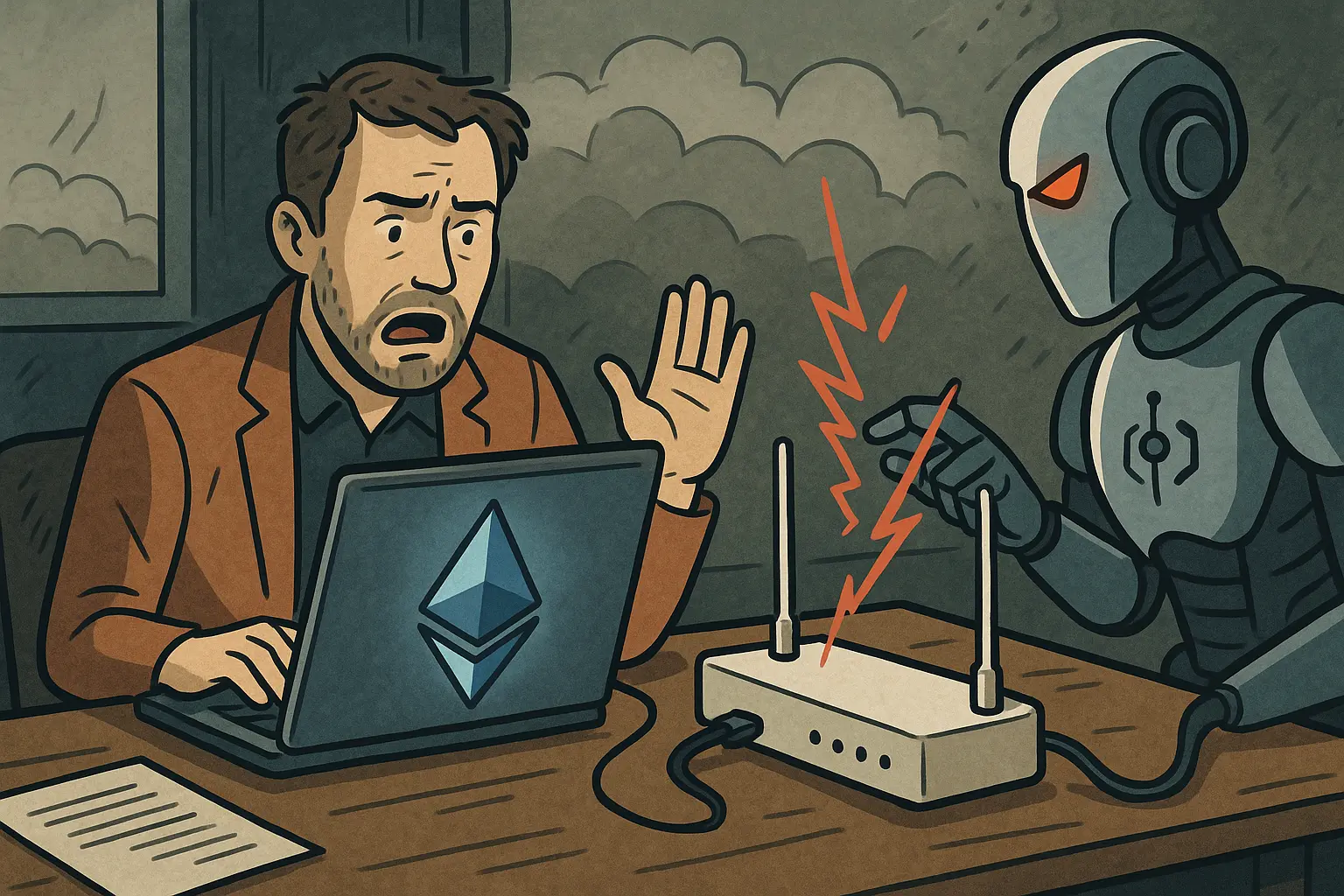

Aviso do fundador da Solayer: o router de agentes de IA apresenta risco de injeção maliciosa, ETH foi roubado

O fundador da Solayer, @Fried_rice, publicou em 10 de abril nas redes sociais, revelando que há falhas de segurança sistémicas no router de terceiros amplamente dependido por agentes de grandes modelos de linguagem (LLM). Os testes de investigação abrangeram 428 routers, e verificou-se que mais de 20% apresentam comportamentos maliciosos ou riscos de segurança em diferentes níveis, incluindo um que roubou, de facto, ETH de uma chave privada que estava em posse de um investigador.

Metodologia de investigação e principais conclusões: testes de segurança em 428 routers

A equipa de investigação testou 28 routers pagos comprados em lojas independentes da Taobao, Xianyu e Shopify, bem como 400 routers gratuitos recolhidos de comunidades públicas. O método de teste consistiu em inserir nos routers iscos que continham credenciais AWS Canary e chaves privadas de criptomoedas, para acompanhar quais routers acedem proactivamente ou abusam destas informações sensíveis.

Dados-chave dos resultados do teste

Injeção maliciosa proactiva: 1 router pago e 8 routers gratuitos estão a injetar ativamente código malicioso

Mecanismos adaptativos de evasão: 2 routers implementaram disparadores adaptativos capazes de contornar a deteção básica

Acesso anómalo a credenciais: 17 routers tocaram nas credenciais AWS Canary detidas pelo investigador

Roubo efetivo de ativos: 1 router conseguiu roubar ETH a partir da chave privada do investigador

As duas investigações subsequentes sobre envenenamento indicaram ainda a dimensão do risco. Uma chave OpenAI vazada foi usada para gerar 100 milhões de tokens GPT-5.4 e mais de 7 sessões Codex; e iscos mais fracos induziram 2B de tokens de faturação, 99 credenciais que atravessaram mais de 440 sessões Codex, e 401 sessões de agentes já a funcionar em modo autónomo YOLO.

Estrutura de defesa: três mecanismos de proteção do lado do cliente para validar agentes Mine

A equipa de investigação construiu um agente de investigação chamado Mine, que consegue aplicar as quatro categorias completas de ataques a quatro frameworks públicos de agentes, e verificou três soluções eficazes de defesa do lado do cliente:

A estratégia de fecho por falha (fail-closed) com gating limita o âmbito de execução autónoma quando o agente deteta comportamentos anómalos, evitando que o agente seja manipulado por routers maliciosos para ampliar os danos. A triagem anómala no lado de resposta valida de forma independente, no cliente, o conteúdo devolvido pelo router, para identificar saídas adulteradas. Apenas o registo transparente apenas para anexar (Append-only Transparent Logging) cria um rasto de auditoria de operações imutável, permitindo a reconstruição e atribuição posterior de comportamentos anómalos.

O argumento central da investigação é o seguinte: o ecossistema atual de routers LLM carece de proteção normalizada de integridade criptográfica; por isso, os programadores não devem depender da auto-regulação dos fornecedores, devendo antes estabelecer mecanismos de verificação de integridade independentes ao nível do cliente.

Contexto do ecossistema da Solayer: infiniSVM e um fundo ecológico de 35 milhões de dólares

No contexto da divulgação desta investigação de segurança, a Solayer anunciou em janeiro deste ano a criação de um fundo ecológico de 35 milhões de dólares, para apoiar projetos em fases iniciais e de crescimento baseados na rede infiniSVM. A infiniSVM é uma blockchain Layer-1 compatível com ferramentas da Solana, que já demonstrou uma capacidade de processamento de mais de 330 mil transações por segundo (TPS) e um tempo de finalização de cerca de 400 milissegundos. O fundo dá especial ênfase a projetos de DeFi, pagamentos, sistemas orientados por IA e tokenização de ativos do mundo real (RWA), usando receitas de protocolos e volume de transações reais como critérios para medir o sucesso.

Perguntas frequentes

Por que é que a injeção maliciosa em routers LLM é difícil de ser detetada pelos utilizadores?

Os routers de API LLM operam como agentes na camada de aplicação e conseguem aceder ao payload JSON em texto simples em trânsito, e atualmente a indústria não impõe quaisquer requisitos padrão para forçar a verificação de integridade criptográfica entre o cliente e o modelo a montante. Um router malicioso pode roubar credenciais ou injetar instruções maliciosas ao mesmo tempo que reencaminha pedidos, tornando todo o processo completamente transparente e invisível para o utilizador final.

Porque é que as sessões de agentes em modo YOLO são um cenário de alto risco?

O modo YOLO faz com que o agente de IA execute operações de forma autónoma sem supervisão humana. A investigação encontrou 401 sessões a operar neste modo, o que significa que, uma vez que o agente seja controlado por um router malicioso, a capacidade de execução autónoma pode ser explorada pelo atacante, com potenciais danos muito superiores ao simples roubo de credenciais, podendo despoletar operações maliciosas automatizadas em cadeia.

Como é que os programadores se podem proteger contra ataques de supply chain a routers LLM?

A equipa de investigação recomenda a adoção de uma arquitetura de defesa em três camadas: implementar o gating com estratégia de fecho por falha para limitar o âmbito de execução autónoma do agente, ativar triagem de anomalias no lado de resposta para detetar saídas adulteradas, e criar apenas registo transparente apenas para anexar (Append-only Transparent Logging) para garantir a capacidade de rastreio das operações. O princípio central é não depender da auto-regulação do fornecedor do router, e sim estabelecer uma camada independente de verificação de integridade ao nível do cliente.

Related Articles

Ethereum Foundation: programa Ketman identifica 100 agentes da Coreia do Norte em seis meses

Foundation anuncia encerramento do NFT platform; leilão do Snowden vira história

Josh Stark, pesquisador sênior da Ethereum Foundation, deixa o cargo sem divulgar motivo específico

Endereço Vinculado a Arthur Hayes Deposita 3.000 ETH em Grandes CEXs no Valor de US$ 6,93M

Baleia do Ethereum transfere 2000 ETH, indícios de que pode estar prestes a vender

Marketplace de NFTs da Ethereum Foundation Encerra Permanentemente Após Aquisição Mal-Sucedida da BlackDove