#KelpDAOBridgeHacked

KelpDAO 橋接漏洞:技術分析與行業影響

2026年4月18日,KelpDAO 的 rsETH 跨鏈橋遭遇2026年最大規模的DeFi漏洞,攻擊者盜取約116,500個rsETH,價值約$292 百萬。此事件約佔rsETH總流通量的18%,並引發了DeFi生態系統的連鎖反應。

攻擊向量分析

該漏洞通過針對LayerZero基礎設施的多階段高級攻擊實施。攻擊者首先入侵由LayerZero Labs運營的兩個獨立RPC節點,用惡意版本取代合法的op-geth二進制文件。這些被污染的節點被特別配置以欺騙LayerZero的去中心化驗證網絡(DVN),同時對其他監控系統保持真實回應,有效避開了偵測。

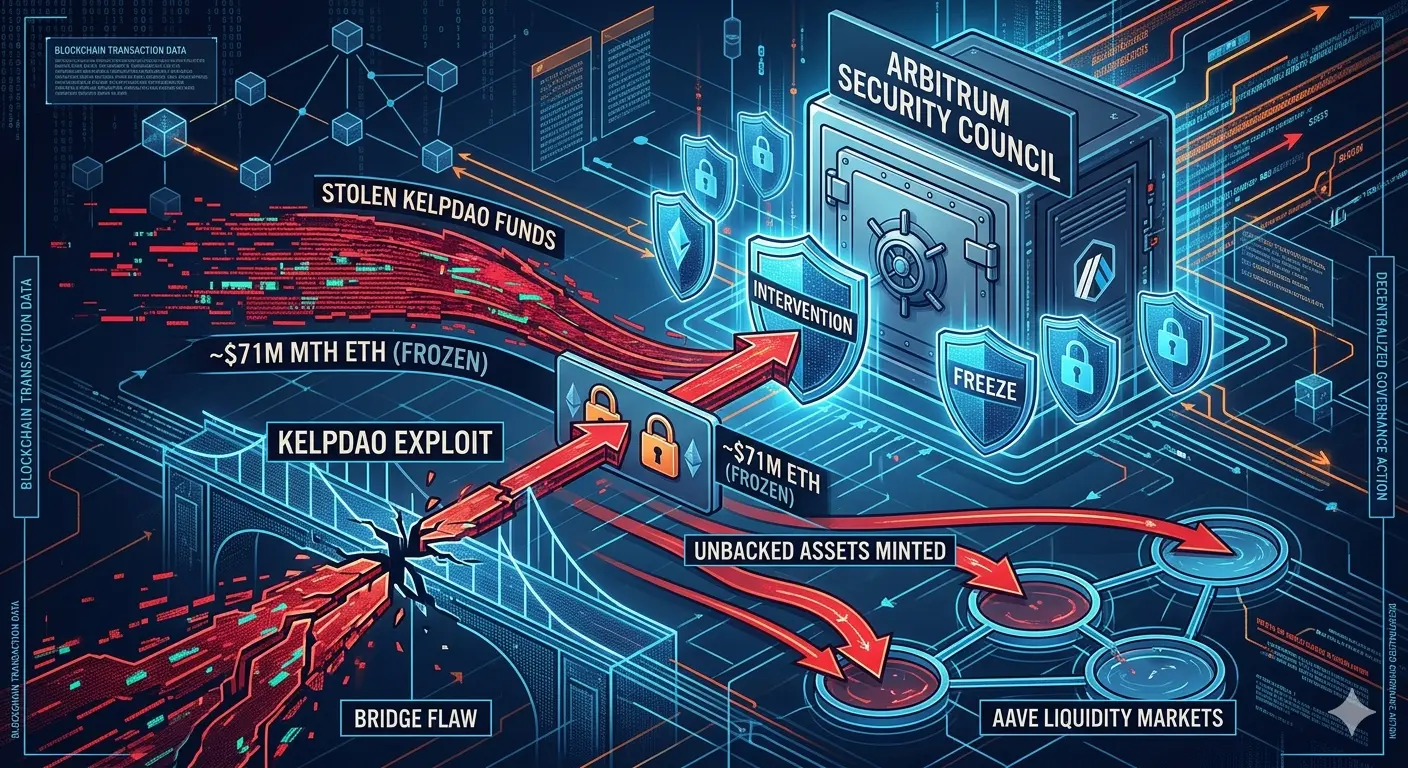

攻擊流程包括對第三個清潔RPC節點的協調性DDoS攻擊,迫使DVN切換到被污染的基礎設施。KelpDAO的橋接配置採用1對1的DVN設置,意味著只需LayerZero Labs的DVN驗證跨鏈訊息。被污染的節點成功確認了一筆偽造的銷毀交易,該交易在Unichain上被偽造,EndpointV2中繼系統將其傳播到KelpDAO的OFT適配器,觸發了主網資產的未授權釋放。

事後,攻擊者系統性地將盜取的rsETH在多個錢包中洗錢,並在以太坊和Arbitrum的Aave V3市場中作為抵押存款。攻擊者在以太坊上獲得約75,700 WETH,在Arbitrum上獲得30,800 WETH,達到接近99%的貸款比率,隨後協議層的凍結阻止了進一步借款。

歸屬與威脅行為者概況

安全研究人員與區塊鏈分析公司將此次攻擊歸因於北韓的Lazarus集團,特別是TraderTraitor集群。其操作特徵與Lazarus的已知方法一致:耐心滲透策略、操控可信基礎設施,以及高級的偵測抑制機制。惡意軟件在漏洞利用後自我銷毀,系統性地抹除了受感染系統的取證證據。

協議回應與封鎖措施

Aave在數小時內回應,凍結了V3和V4部署中的rsETH市場,包括SparkLend整合。目前該協議面臨約$177 百萬的壞帳,主要集中在Arbitrum。Aave生態系統的總鎖定價值由$26 十億下降至$18 十億,約有80億至140億美元的資金流出,流動性提供者撤資。

傳染效應超出Aave,超過15個協議實施緊急橋接暫停。WETH借貸池的利用率達到100%,造成槓桿頭寸的次級清算風險。KelpDAO已將攻擊者地址列入黑名單,並聲稱已阻止額外$95 百萬的後續攻擊企圖。

有爭議的根本原因分析

KelpDAO與LayerZero之間存在重大責任歧見。LayerZero認為KelpDAO的1對1DVN配置偏離了建議的安全實踐,強調協議本身沒有漏洞,事件僅影響rsETH基礎設施。LayerZero已修補受影響的DVN和RPC系統。

KelpDAO則反駁,LayerZero的默認文檔和快速啟動配置推薦使用1對1設置,認為基礎設施提供者應對RPC節點的安全負責。雙方一致認為沒有利用智能合約漏洞,根本原因在於單點故障配置中的信任假設。

DeFi安全影響

此次事件暴露了跨鏈橋架構中的關鍵漏洞,尤其是RPC基礎設施的安全性。RPC節點已成為系統性薄弱環節,多數協議依賴有限的供應商,缺乏充分的故障轉移多樣化。該漏洞證明,即使是高級的多簽和驗證系統,也可能在底層數據源被污染時被攻破。

行業分析師建議立即實施多DVN配置、多元化RPC供應商網絡,以及實時配置審核系統。LayerZero的模塊化安全架構將爆炸半徑限制在rsETH,未波及其他OFT或OApp合約,表明即使在有針對性的基礎設施攻擊中,跨鏈消息框架仍能保持韌性。

當前狀況與恢復努力

Aave治理目前正在討論債務社會化機制,以應對壞帳問題。KelpDAO、LayerZero與Aave已建立協調渠道進行恢復操作。區塊鏈安全團體Seal-911正積極追蹤資金流動,盜取資產的一部分已流入Tornado Cash等混淆協議。白帽協商渠道仍保持開放,但尚未確認任何恢復措施。

此次漏洞創下2026年DeFi黑客的新紀錄,超越4月1日的$285 百萬Drift Protocol事件。該事件再次強化了橋接安全作為DeFi主要攻擊向量的持續關注,跨鏈基礎設施仍是生態系統中最具爭議的安全前沿。

KelpDAO 橋接漏洞:技術分析與行業影響

2026年4月18日,KelpDAO 的 rsETH 跨鏈橋遭遇2026年最大規模的DeFi漏洞,攻擊者盜取約116,500個rsETH,價值約$292 百萬。此事件約佔rsETH總流通量的18%,並引發了DeFi生態系統的連鎖反應。

攻擊向量分析

該漏洞通過針對LayerZero基礎設施的多階段高級攻擊實施。攻擊者首先入侵由LayerZero Labs運營的兩個獨立RPC節點,用惡意版本取代合法的op-geth二進制文件。這些被污染的節點被特別配置以欺騙LayerZero的去中心化驗證網絡(DVN),同時對其他監控系統保持真實回應,有效避開了偵測。

攻擊流程包括對第三個清潔RPC節點的協調性DDoS攻擊,迫使DVN切換到被污染的基礎設施。KelpDAO的橋接配置採用1對1的DVN設置,意味著只需LayerZero Labs的DVN驗證跨鏈訊息。被污染的節點成功確認了一筆偽造的銷毀交易,該交易在Unichain上被偽造,EndpointV2中繼系統將其傳播到KelpDAO的OFT適配器,觸發了主網資產的未授權釋放。

事後,攻擊者系統性地將盜取的rsETH在多個錢包中洗錢,並在以太坊和Arbitrum的Aave V3市場中作為抵押存款。攻擊者在以太坊上獲得約75,700 WETH,在Arbitrum上獲得30,800 WETH,達到接近99%的貸款比率,隨後協議層的凍結阻止了進一步借款。

歸屬與威脅行為者概況

安全研究人員與區塊鏈分析公司將此次攻擊歸因於北韓的Lazarus集團,特別是TraderTraitor集群。其操作特徵與Lazarus的已知方法一致:耐心滲透策略、操控可信基礎設施,以及高級的偵測抑制機制。惡意軟件在漏洞利用後自我銷毀,系統性地抹除了受感染系統的取證證據。

協議回應與封鎖措施

Aave在數小時內回應,凍結了V3和V4部署中的rsETH市場,包括SparkLend整合。目前該協議面臨約$177 百萬的壞帳,主要集中在Arbitrum。Aave生態系統的總鎖定價值由$26 十億下降至$18 十億,約有80億至140億美元的資金流出,流動性提供者撤資。

傳染效應超出Aave,超過15個協議實施緊急橋接暫停。WETH借貸池的利用率達到100%,造成槓桿頭寸的次級清算風險。KelpDAO已將攻擊者地址列入黑名單,並聲稱已阻止額外$95 百萬的後續攻擊企圖。

有爭議的根本原因分析

KelpDAO與LayerZero之間存在重大責任歧見。LayerZero認為KelpDAO的1對1DVN配置偏離了建議的安全實踐,強調協議本身沒有漏洞,事件僅影響rsETH基礎設施。LayerZero已修補受影響的DVN和RPC系統。

KelpDAO則反駁,LayerZero的默認文檔和快速啟動配置推薦使用1對1設置,認為基礎設施提供者應對RPC節點的安全負責。雙方一致認為沒有利用智能合約漏洞,根本原因在於單點故障配置中的信任假設。

DeFi安全影響

此次事件暴露了跨鏈橋架構中的關鍵漏洞,尤其是RPC基礎設施的安全性。RPC節點已成為系統性薄弱環節,多數協議依賴有限的供應商,缺乏充分的故障轉移多樣化。該漏洞證明,即使是高級的多簽和驗證系統,也可能在底層數據源被污染時被攻破。

行業分析師建議立即實施多DVN配置、多元化RPC供應商網絡,以及實時配置審核系統。LayerZero的模塊化安全架構將爆炸半徑限制在rsETH,未波及其他OFT或OApp合約,表明即使在有針對性的基礎設施攻擊中,跨鏈消息框架仍能保持韌性。

當前狀況與恢復努力

Aave治理目前正在討論債務社會化機制,以應對壞帳問題。KelpDAO、LayerZero與Aave已建立協調渠道進行恢復操作。區塊鏈安全團體Seal-911正積極追蹤資金流動,盜取資產的一部分已流入Tornado Cash等混淆協議。白帽協商渠道仍保持開放,但尚未確認任何恢復措施。

此次漏洞創下2026年DeFi黑客的新紀錄,超越4月1日的$285 百萬Drift Protocol事件。該事件再次強化了橋接安全作為DeFi主要攻擊向量的持續關注,跨鏈基礎設施仍是生態系統中最具爭議的安全前沿。