Sans précédent : les validateurs Sui gèlent collectivement 160 millions de dollars aux hackers. La décentralisation L1 est-elle renversée ?

Le 22 mai 2025, un Hacker a volé 223 millions de dollars de Sui.

Puis, quelque chose d’inédit s’est produit.

Le validateur Sui a en fait interdit son accès au réseau blockchain Sui et a gelé ses fonds pendant sa fuite.

Cela a complètement bouleversé notre compréhension de la blockchain “décentralisée”.

Voici cette histoire étrange.

1、Hacker attaque

Cette attaque de hacker a été très brutale. Ce gars a vidé la piscine de liquidité de Cetus, comme s’il était chez lui.

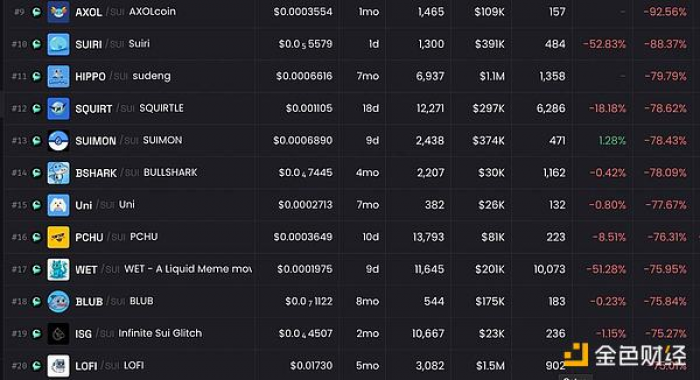

2,23 millions de dollars ont disparu en quelques heures. Les memecoins SUI ont chuté de 75 %. USDC a été déconnecté à zéro sur la chaîne. Tous les swaps ont échoué. Les détenteurs de jetons n’ont même pas pu limiter leurs pertes. C’est tout simplement un massacre.

Mais les choses ont commencé à devenir intéressantes.

2、Hacker transférer des fonds

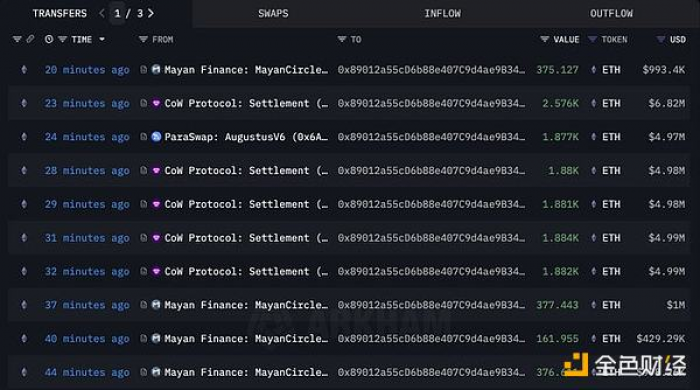

Le hacker se croit irrésistible. Il a transféré des fonds vers Ethereum et a commencé à les échanger contre des ETH, ayant déjà transféré plus de 60 millions de dollars vers Ethereum.

Itinéraire typique de fuite. Cela aurait dû s’arrêter là. Mais…

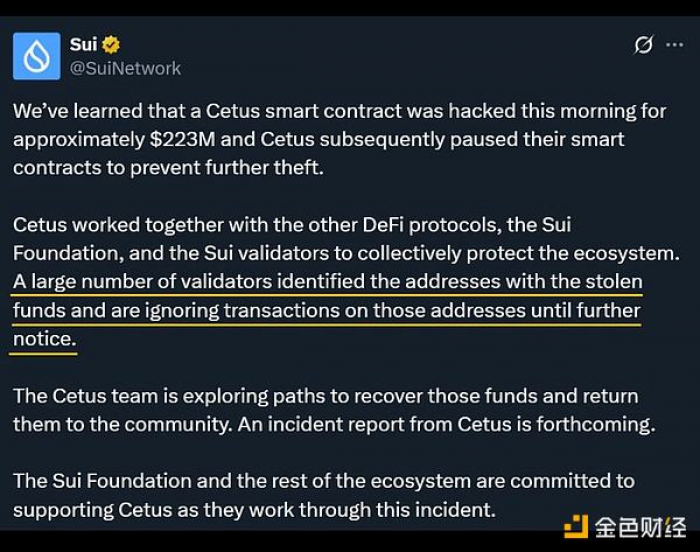

3、Sui gel des portefeuilles de Hacker

Les validateurs Sui ont d’autres projets.

Ils ont directement interdit le portefeuille du Hacker d’entrer dans le réseau Sui L1. 1,62 million de dollars de transactions ont été gelées. Et le reste des fonds volés ? Emprisonnés dans une prison numérique.

Pas besoin de consensus judiciaire. Pas besoin de procédures juridiques longues. Les validateurs n’ont qu’à dire “non”.

Attendez, peuvent-ils vraiment le faire ? C’est là que tout le monde est vraiment surpris.

C’est vrai, les validateurs Sui peuvent dans des cas extrêmes refuser collectivement des transactions provenant de portefeuilles spécifiques. Ce n’est pas automatique, cela nécessite un large consensus des validateurs. Mais cela se produit effectivement, et en temps réel.

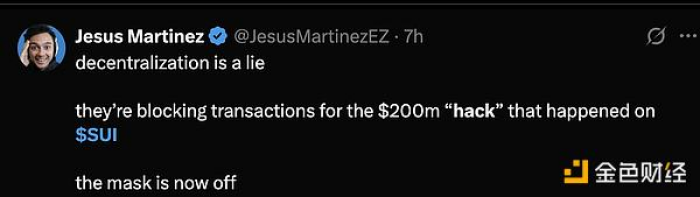

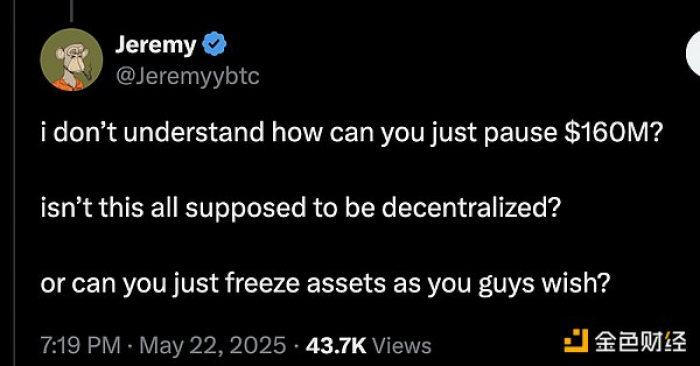

4、Le monde des cryptomonnaies est en train de se diviser

Certaines personnes disent : « Si ils peuvent geler des fonds, est-ce vraiment décentralisé ? »

Certaines personnes disent : “Ils ont sauvé 162 millions de dollars d’un vol permanent.”

Les deux points de vue sont fondés et justifiés.

Mais il est important de noter que cela a complètement changé les hypothèses concernant la sécurité de Layer-1.

5、Hacker attaque et détails de la réaction de l’équipe Sui

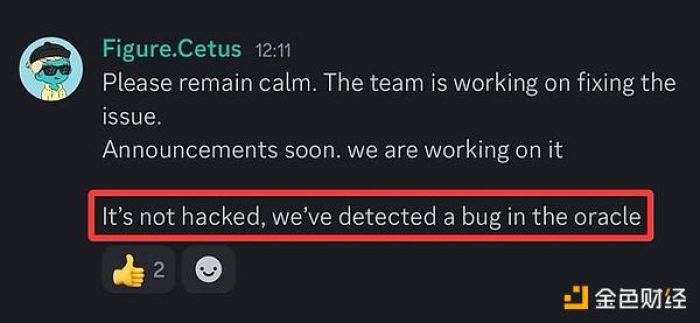

Il n’est pas encore clair quels sont les détails précis, aucun rapport officiel sur l’événement n’a encore été reçu.

Informations connues : un Hacker a contrôlé un pool de liquidité évalué en SUI et l’a systématiquement épuisé. Cetus l’a initialement qualifié de “vulnérabilité d’oracle”, mais la méthode complète d’exploitation reste floue.

La réaction de Cetus est vraiment impressionnante :

- Suspendre immédiatement le contrat pour empêcher d’autres vols

- Collaborer avec la Fondation Sui et les validateurs

- Marquer les comptes de hacker dans tout l’écosystème

- Collaborer avec des organisations professionnelles de lutte contre la cybercriminalité

- Fournir une expertise en contrôle des dommages avec des clauses de dédommagement et des chapeaux blancs.

L’équipe Sui a déclaré que la plupart des validateurs acceptent d’ignorer toute transaction provenant de l’adresse du portefeuille du hacker et a publié un PR demandant à chaque validateur de déployer un code de correction afin qu’ils puissent récupérer les 160 millions de dollars volés par le hacker via des transactions non signées.

6, Comment évaluer

La vitesse de coordination des validateurs de Sui est très rapide. Dans le domaine financier traditionnel, geler des fonds volés prend des semaines. Et ici ? Cela ne prend que quelques heures.

Cela dépend de votre perspective, que vous considériez cela comme une bonne réponse d’urgence ou un problème de centralisation.

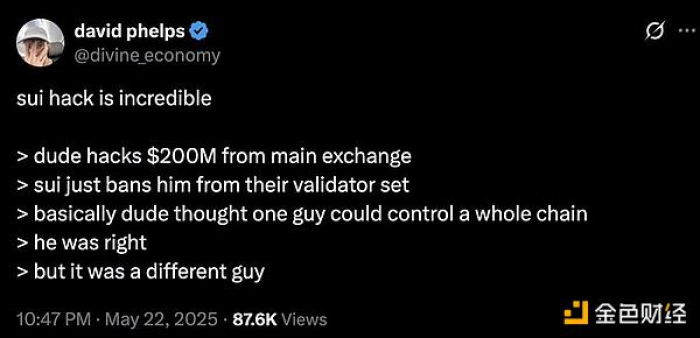

7、Hacker的错误

Il pensait qu’une seule personne pouvait contrôler toute la chaîne. Son évaluation du contrôle était correcte, mais son évaluation de qui détient le contrôle était incorrecte.

Il s’avère que le problème ne vient pas de lui, mais des efforts conjoints des vérificateurs.

La force collective est supérieure à l’attaque individuelle.

8, Quelle est la prochaine étape ?

Cetus est en train de négocier le retour des fonds avec un Hacker.

Les mesures légales pertinentes ont été lancées.

Le rapport complet sur l’événement sera bientôt publié.

Mais la vraie question est : d’autres L1 adopteront-elles des mécanismes d’urgence similaires ?