تم استغلال عقد V2 المهمل الخاص بـ Scallop، وبعد سرقة 150 ألف SUI أعلنوا التعويض الكامل

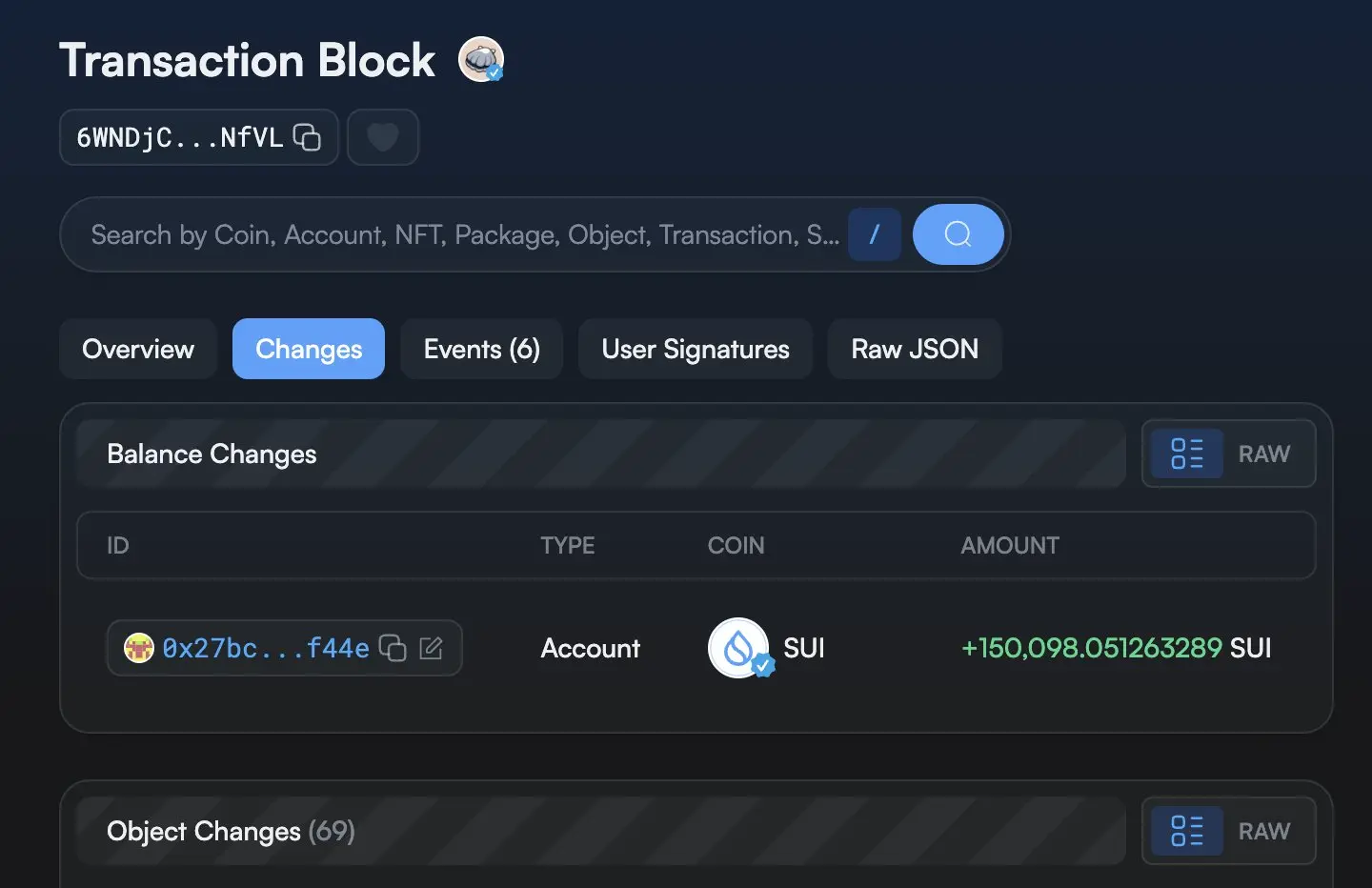

بروتوكول الإقراض اللامركزي على شبكة Sui Scallop نشر إعلانًا رسميًا عبر منصة X في 26 أبريل (يوم الأحد)، أكد تعرضه لهجوم عبر ثغرة، حيث استخرج المهاجم حوالي 150,000 من عملات SUI من عقد مكافآت مهجورة مرتبطة بـ sSUI spool. ووفقًا للإعلان الرسمي، فإن مجمع التمويل الأساسي وإيداعات المستخدمين لم تتأثر، وقد تم استئناف الإيداع والسحب، مع التأكيد على أن الشركة ستعوض بالكامل جميع الخسائر باستخدام أموال الشركة.

خط زمني للحدث ورد Scallop الرسمي

وفقًا لإعلان Scallop الرسمي على منصة X (بتوقيت 26 أبريل 12:50 UTC)، كان هدف الهجوم هو عقد المكافآت الفرعي الخاص بـ sSUI spool، وهو طبقة الحوافز الخاصة بإيداعات SUI في البروتوكول، وليس منطق الاقتراض الأساسي. قام فريق Scallop بتجميد العقود المتأثرة خلال دقائق من وقوع الحادث، وتم رفع تجميد العقد الأساسي بعد ساعتين، واستُعيدت عمليات السحب والإيداع في 14:42 UTC.

يذكر بيان Scallop الرسمي: «سيعوض Scallop جميع الخسائر بنسبة 100%».

تحليل تقني للثغرة: عدّاد last_index غير مُهيّأ في حزمة 2023 المهجورة

(المصدر: Vadim)

وفقًا لتحليل مستقل على السلسلة، كانت نقطة الدخول للهجوم هي حزمة V2 spool المهجورة التي نشرها Scallop في نوفمبر 2023، أي قبل أكثر من 17 شهرًا من حدوث هذا الهجوم. في البنية التقنية لشبكة Sui Network، لا يمكن تغيير الحزم التي تم نشرها؛ ما لم يتم تعيين التحكم بالإصدارات بشكل صريح، تظل الإصدارات القديمة قابلة للاستدعاء.

حدد المهاجم عدّاد last_index غير مُهيّأ داخل الحزمة، ويُستخدم هذا العدّاد لتتبّع المكافآت التراكمية للمُراهنين. قام المهاجم برهن حوالي 136,000 من عملات sSUI، واعتبر النظام هذه الحصة كأنها كانت موجودة منذ أن بدأ spool في أغسطس 2023. ومع التراكم الأسي على مدار نحو 20 شهرًا، نمت قيمة مؤشر spool إلى حوالي 11.9 مليار، ما منح المهاجم حوالي 162 تريليون نقطة مكافآت، ثم تم تحويلها بنسبة 1:1 إلى 150,000 SUI.

يمكن الاستعلام عن سجلات المعاملات على السلسلة عبر قيمة التجزئة:6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

سجل أحداث الثغرات الأخيرة في Sui DeFi

وفقًا لتقارير إعلامية منشورة، في أوائل أبريل 2026، حدث هجوم مماثل على بروتوكول Volo على شبكة Sui، وكانت أهداف الهجوم أيضًا عقودًا فرعية وليست منطق البروتوكول الأساسي، وكانت الخسائر حوالي 3.5 مليون دولار. بالإضافة إلى ذلك، وقبل وقوع الهجوم بأسبوع، حدثت عملية هجوم جسر على شبكة Ethereum، حيث تم سرقة إعادة تراهن لأصول سيولة غير مضمونة بقيمة نحو 292 مليون دولار.

اعتبارًا من وقت نشر هذا التقرير، لم يصدر كل من Sui Foundation و Mysten Labs بيانًا عامًا بشأن حدث Scallop. ووفقًا لشرح Scallop الرسمي، يعتزم البروتوكول إجراء تدقيق شامل لجميع حزم الإصدارات القديمة الموجودة حاليًا، على أن يكون جدول التدقيق قيد التحديد.

الأسئلة الشائعة

متى حدث هجوم الثغرة هذه وما حجم الخسائر؟

وفقًا لإعلان Scallop الرسمي على منصة X، وقع الهجوم في 26 أبريل 2026 (يوم الأحد) 12:50 UTC، حيث استخرج المهاجم حوالي 150,000 SUI من عقد مكافآت sSUI spool المهجور. لم تتأثر مجمع التمويل الأساسي للإقراض ولا إيداعات المستخدمين في أسواق أخرى.

ما الالتزامات الرسمية التي قدمها Scallop بخصوص هذا الهجوم؟

وفقًا لبيان Scallop الرسمي، قام البروتوكول بتجميد العقود المتأثرة في غضون دقائق بعد الهجوم، واستعاد جميع وظائف العمليات في 14:42 UTC (بعد نحو ساعتين من نشر الإعلان). وأكد Scallop أنه سيعوض جميع الخسائر بالكامل باستخدام أموال الشركة، وأن عوائد المستخدمين لن تتأثر، كما يخطط لإجراء تدقيق شامل لجميع حزم الإصدارات القديمة الموجودة.

ما هو السبب التقني الجذري لهذه الثغرة، وما علاقته بالبنية التقنية لشبكة Sui Network؟

وفقًا لتحليل مستقل على السلسلة، نشأت الثغرة عن عدّاد last_index غير مُهيّأ داخل حزمة V2 spool المهجورة التي تم نشرها في نوفمبر 2023. وعلى شبكة Sui Network، لا يمكن تغيير الحزم التي تم نشرها؛ ما لم يتم تعيين التحكم بالإصدارات بشكل صريح، تظل الإصدارات القديمة قابلة للاستدعاء، مما مكن المهاجم من استغلال كود مهجور قبل أكثر من 17 شهرًا لاستخراج 150,000 SUI.

مقالات ذات صلة

Aave Labs يقدم مقترحًا إلى Arbitrum: فك تجميد 30765 ETH لتعويض الضحايا

Western Union to Launch USDPT Stablecoin in May, Introduces Digital Asset Network and Stable Card

أعلنت Polymarket عن ترقية في 28 أبريل: سيتم ترحيل الأصول المرهونة إلى pUSD، وسيتم إيقاف التداول لمدة حوالي ساعة واحدة