دليل أمان التمويل اللامركزي: كيف تدافع بفعالية عن هجمات القراصنة في عصر الذكاء الاصطناعي؟

العنوان الأصلي: كيف توقف خسارة الأموال بسبب اختراقات DeFi

المؤلف الأصلي: sysls، openforage

الترجمة الأصلية: AididiaoJP، Foresight News

مقدمة

بعد الاطلاع على العديد من حوادث اختراق بروتوكولات DeFi، شعرت بالخوف من «الجهات الفاعلة الوطنية». هم محترفون للغاية، يمتلكون موارد وفيرة، ويلعبون لعبة طويلة المدى؛ هؤلاء الأشرار الخارقون يركزون على فحص كل زاوية من بروتوكولاتك وبنيتك التحتية للعثور على الثغرات، بينما ينشغل فريق البروتوكول العادي بسبعة أو ثمانية مجالات عمل مختلفة.

أنا لا أعتبر نفسي خبير أمن، لكنني قادت فرقًا في بيئات عالية المخاطر (بما في ذلك الجيش والتمويل عالي القيمة)، ولدي خبرة واسعة في التفكير والتخطيط للطوارئ.

أنا أؤمن حقًا بأنه لا يمكن للبشر أن يعيشوا إلا إذا كانوا متصلبين. لا يوجد فريق يبدأ وهو يفكر «سأتجاهل الأمن وأتعامل معه بلا مبالاة»؛ ومع ذلك، فإن الاختراقات لا تزال تحدث. نحن بحاجة إلى أن نكون أفضل.

الذكاء الاصطناعي يعني أن الأمر مختلف تمامًا هذه المرة

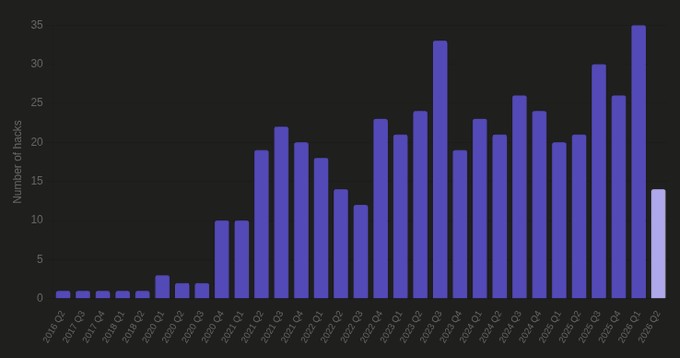

(مصدر البيانات: https://defillama.com/hacks)

الاختراقات ليست نادرة، لكنها تتزايد بشكل واضح. الربع الأول من عام 2026 هو الأعلى سجلًا من حيث عدد هجمات الاختراق على DeFi، ومع بداية الربع الثاني، من المتوقع أن يكسر الأرقام القياسية للربع السابق.

افترض أن: الذكاء الاصطناعي خفض بشكل كبير تكلفة البحث عن الثغرات، ووسع بشكل هائل من مساحة الهجوم. يحتاج البشر إلى أسابيع لفحص إعدادات مئة بروتوكول للعثور على أخطاء التكوين؛ بينما يمكن لنموذج أساسي حديث أن ينجز ذلك خلال ساعات قليلة.

يجب أن يغير هذا تمامًا طريقة تفكيرنا واستجابتنا للهجمات. تلك البروتوكولات القديمة التي اعتادت على أن تكون الإجراءات الأمنية قوية قبل أن يصبح الذكاء الاصطناعي قويًا، تواجه الآن خطر «القتل الفوري».

التفكير السطحي والهرمي

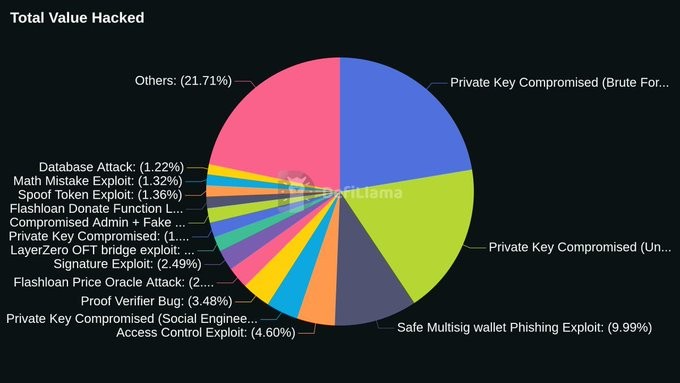

(مصدر البيانات: https://defillama.com/hacks)

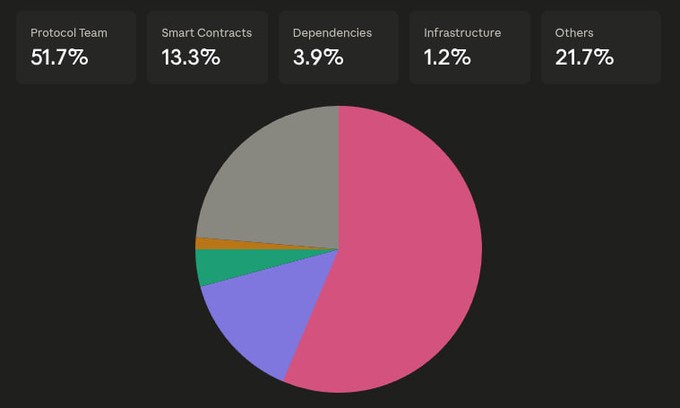

يمكن تقليل مساحة السطح الفعلية للهجمات إلى ثلاثة: فريق البروتوكول، العقود الذكية والبنية التحتية، وحدود ثقة المستخدم (DSN، وسائل التواصل الاجتماعي، وغيرها).

بمجرد تحديد هذه الأسطح، أضف طبقات دفاعية:

· الوقاية: إذا نفذت بدقة، يمكنك تقليل احتمالية الاستغلال إلى الحد الأدنى.

· التخفيف: عند فشل الوقاية، قلل من حجم الضرر.

· الإيقاف المؤقت: لا أحد يمكنه اتخاذ قرارات مثالية تحت ضغط هائل. بمجرد تأكيد الهجوم، قم بتفعيل زر الإيقاف الفوري. التجميد يمنع المزيد من الخسائر ويمنحك مساحة للتفكير……

· الاستعادة: إذا فقدت السيطرة على مكونات ضارة أو مخترقة، تخل عنها واستبدلها.

· استرجاع السيطرة: استعد لما فقدته. خطط مسبقًا للتواصل مع شركاء يمكنهم تجميد الأموال، إلغاء المعاملات، والمساعدة في التحقيقات.

المبادئ

هذه المبادئ توجه الإجراءات المحددة لكل طبقة من الدفاع.

استخدام الذكاء الاصطناعي المتقدم بكثافة

استخدام نماذج الذكاء الاصطناعي المتقدمة بشكل مكثف لفحص قاعدة الشيفرة والتكوينات، والبحث عن الثغرات، وإجراء اختبارات حمراء على نطاق واسع: محاولة اكتشاف الثغرات في الواجهة الأمامية ومعرفة ما إذا كانت تصل إلى الخلفية. المهاجمون يفعلون ذلك. ما يمكنك اكتشافه عبر الفحص الدفاعي، هم اكتشفوه بالفعل عبر الفحص الهجومي.

استخدام أدوات مثل pashov، nemesis، بالإضافة إلى منصات الذكاء الاصطناعي مثل Cantina (Apex) وZellic (V12)، لإجراء مسح سريع لقاعدة الشيفرة قبل إتمام التدقيق الكامل.

الوقت والاحتكاك هما دفاع جيد

إضافة خطوات زمنية وقفل زمني لأي عملية قد تتسبب في ضرر. تحتاج إلى وقت كافٍ للتدخل وتجميد المعاملات عند اكتشاف أي استثناء.

كانت الأسباب السابقة لمعارضة القفل الزمني والإعدادات متعددة الخطوات هي أنها تسبب احتكاكًا للفريق. الآن، لا تقلق كثيرًا من ذلك: يمكن للذكاء الاصطناعي أن يتجاوز هذه الاحتكاكات بسهولة في الخلفية.

الثوابت

يمكن للعقود الذكية أن تبني دفاعات من خلال كتابة «حقائق» غير قابلة للتغيير: إذا تم كسر هذه الحقائق، فإن منطق البروتوكول كله ينهار.

عادةً، لديك عدد قليل من الثوابت. يجب أن تكون حذرًا عند رفعها إلى مستوى الشيفرة؛ تطبيق عدة ثوابت في كل وظيفة يصبح إدارة الأمر صعبًا.

توازن القوة

العديد من الهجمات تأتي من اختراق المحافظ. تحتاج إلى إعدادات تتيح لك، حتى لو تم اختراق التوقيع متعدد، أن تسيطر بسرعة على الضرر وتعيد البروتوكول إلى وضع يمكن فيه اتخاذ القرارات.

هذا يتطلب توازنًا بين الحوكمة (القرار النهائي) والإنقاذ (القدرة على استعادة الاستقرار القابل للحكم، دون إلغاء أو قلب الحوكمة).

دائمًا هناك مشكلة

افترض من البداية: مهما كانت ذكاؤك، ستتعرض للاختراق. قد تتوقف عقودك الذكية أو الاعتمادات على فشل. قد تتعرض لهجمات هندسة اجتماعية، وقد تؤدي التحديثات الجديدة إلى ثغرات غير متوقعة.

عند التفكير بهذه الطريقة، ستصبح قيود الحد من الضرر وقواطع الدوائر في البروتوكول أصدقائك الموثوقين. قلل الضرر إلى 5-10%، ثم قم بالتجميد، وابدأ في وضع خطة استجابة. لا أحد يمكنه اتخاذ القرارات المثالية وسط نيران المعركة.

أفضل وقت للتخطيط هو الآن

فكر في خطط استجابتك قبل أن تتعرض للاختراق. قم بترميز العمليات قدر الإمكان، وتدرب مع فريقك، حتى لا تتصرف بشكل مرتبك عند وقوع الأزمة. في عصر الذكاء الاصطناعي، يتطلب الأمر مهارات وخوارزميات يمكنها تقديم كميات هائلة من المعلومات بسرعة، ومشاركتها بشكل ملخص وطويل مع فريقك الأساسي.

لست بحاجة إلى أن تكون مثاليًا، لكن عليك أن تبقى على قيد الحياة. لا يوجد نظام من اليوم الأول لا يمكن اختراقه تمامًا؛ من خلال التكرار والتعلم، ستصبح أكثر مرونة ضد الصدمات.

عدم وجود أدلة على عدم الاختراق لا يعني أنك لن تتعرض له. غالبًا، النقطة الأكثر راحة هي أخطر نقطة.

تدابير الوقاية

تصميم العقود الذكية

بمجرد تحديد الثوابت، قم برفعها إلى فحوصات وقت التشغيل. فكر جيدًا في أي من الثوابت تستحق التنفيذ الإجباري.

هذه هي نمط FREI-PI (متطلبات الوظيفة، الآثار، التفاعلات، الثوابت البروتوكولية): في نهاية كل وظيفة تتعامل مع قيمة، أعد التحقق من الثوابت التي تعهدت بالحفاظ عليها. العديد من هجمات التصفية عبر CEI (التحقق-الآثار-التفاعلات) مثل هجمات الشمعة السريعة، والتصفية بمساعدة أوامر التقييم، والتصفية عبر الوظائف يمكن أن تُكتشف عبر فحوصات الثوابت في نهاية الوظيفة.

اختبارات جيدة

اختبارات التشويش الحالة (Stateful fuzzing) تولد تسلسلات استدعاء عشوائية على كامل سطح البروتوكول، وتؤكد الثوابت في كل خطوة. معظم الثغرات في بيئة الإنتاج تكون عبر معاملات متعددة، واختبارات التشويش الحالة هي الطريقة الوحيدة الموثوقة لاكتشاف هذه المسارات قبل المهاجمين.

استخدام اختبارات الثوابت لتأكيد أن الخصائص تظل صحيحة عبر جميع التسلسلات الممكنة. مع التحقق الرسمي، يمكن إثبات أن الخصائص صحيحة في جميع الحالات الممكنة. يجب أن تتوافق ثوابتك مع هذا النهج.

الاعتمادات والمصادر

التعقيد هو عدو الأمان. كل اعتماد خارجي يوسع مساحة الهجوم. عند تصميم الأوامر، أعطِ للمستخدم خيار الثقة بمن يثق وماذا يثق. إذا لم تتمكن من إزالة الاعتماد، فقم بتنويعه، بحيث لا يوجد نقطة فشل واحدة يمكن أن تدمر البروتوكول.

قم بتوسيع نطاق التدقيق ليشمل محاكاة فشل أوامر التقييم الخارجية، وفرض قيود على مدى الضرر المحتمل إذا فشلت.

مثال على ذلك هو ثغرة KelpDAO الأخيرة: حيث ورثوا إعداد LayerZero الافتراضي requiredDVNCount=1، وهو خارج نطاق تدقيقهم. وتم اختراق البنية التحتية غير المدققة على السلسلة.

الهجمات السطحية

تم سرد معظم الهجمات السطحية في DeFi. افحص كل فئة، واسأل إذا كانت تنطبق على بروتوكولك، ثم طبق إجراءات السيطرة على تلك الهجمات. درب فريق الاختبار الأحمر، ودع الذكاء الاصطناعي يبحث عن الثغرات؛ هذا أصبح مطلبًا أساسيًا الآن.

امتلك قدرات إنقاذ أصلية

في الحوكمة المعتمدة على التصويت، تتركز السلطة في البداية في المحافظ متعددة التوقيعات، وتحتاج إلى وقت لتنتشر. حتى مع توزيع الرموز بشكل واسع، غالبًا ما تترك التفويضات السلطة في محافظ قليلة (حتى n=1). عند اختراق هذه المحافظ، تنتهي اللعبة.

نشر «محفظة الحارس»، وتقييد صلاحياتها بشكل صارم: يمكنها فقط إيقاف البروتوكول، وعند تجاوز عتبة >=4/7، يمكنها في حالات قصوى استبدال التفويضات المتضررة بمحفظة بديلة محددة مسبقًا. الحراس لا يمكنهم تنفيذ مقترحات الحوكمة.

بهذا، تمتلك طبقة إنقاذ تضمن استعادة الاستقرار القابل للحكم، دون أن تملك القدرة على قلب الحوكمة. احتمالية فقدان >=4/7 من الحراس منخفضة جدًا (نظرًا لتنوع المالكين)، وعندما تتطور الحوكمة وتصبح موزعة، يمكن التخلص من هذه الطبقة تدريجيًا.

المحافظ وشبكة المفاتيح

المحافظ متعددة التوقيعات هي الحد الأدنى المطلوب، 4/7 على الأقل. لا يوجد شخص واحد يسيطر على جميع المفاتيح السبعة. قم بتبديل الموقعين بشكل متكرر وهادئ.

لا ينبغي أبدًا أن تتفاعل المفاتيح مع الأجهزة المستخدمة يوميًا. إذا استخدمت جهاز توقيع لتصفح الإنترنت، أو البريد الإلكتروني، أو Slack، فافترض أن هذا الموقع قد تم اختراقه.

امتلك عدة محافظ متعددة التوقيعات، كل منها لأغراض مختلفة. افترض أن واحدًا على الأقل سيتم اختراقه، وابدأ من هناك في التخطيط. لا يجب أن يملك أي شخص السيطرة الكافية لاختراق البروتوكول، حتى في أسوأ الحالات (الخطف، التعذيب، إلخ).

فكر في المكافآت

إذا كانت لديك الموارد، فضع مكافأة عالية على الثغرات بالنسبة لإجمالي قيمة البروتوكول TVL؛ حتى لو كان البروتوكول صغيرًا، يجب أن تكون المكافآت سخية (مثلاً، من 7 إلى 8 أرقام على الأقل).

إذا كنت تتعرض لهجمات من جهات فاعلة وطنية، قد لا تتفاوض، لكن يمكنك المشاركة في خطة «الملاذ الآمن للهاكر الأبيض»، وتفويض الهاكر الأبيض للعمل نيابة عنك لحماية الأموال، مقابل نسبة مئوية من قيمة الثغرة (وهي في الواقع مكافأة يدفعها المودعون).

ابحث عن مدققين جيدين

لقد كتبت سابقًا أنه مع تطور نماذج اللغة الكبيرة، تقل قيمة توظيف المدققين. ما زلت أؤمن بذلك، لكن رأيي تغير.

أولاً، المدققون الجيدون يتقدمون على المنحنى. إذا كنت تعمل على شيء جديد، قد لا تكون الشيفرة والث