Что такое Q-Day: фундаментальные основы квантовых вычислений, последствия для криптографии и распространение рисков для криптовалюты

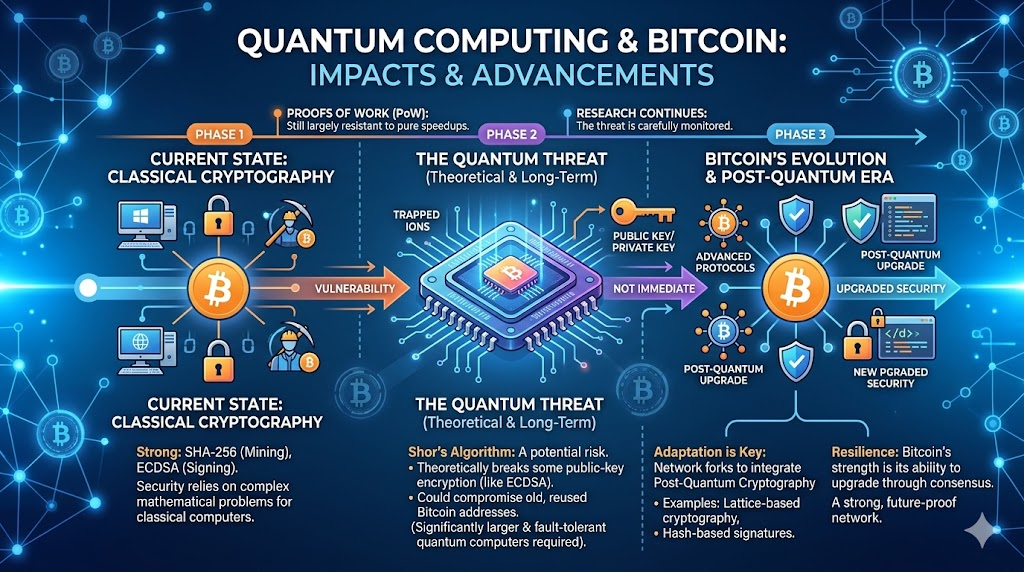

В профессиональных дискуссиях о финансовой безопасности и распределённых реестрах термин «Q‑Day» обычно означает момент, когда квантовые вычисления становятся реальной и практической угрозой для массово применяемой асимметричной криптографии. Это не одномоментное событие для всей сети. В отрасли и научных публикациях приводятся базовые, оптимистичные и пессимистичные прогнозы — различия между ними связаны с предположениями о масштабах логических кубитов, ресурсах для операций вентилей, физических уровнях ошибок и алгоритмических константах.

Определение и границы

В публичных обсуждениях Q‑Day часто смешивают с понятиями «квантовое превосходство» или «квантовое преимущество», но в криптографическом контексте акцент делается на CRQC: речь идёт не просто о специализированных задачах выборки, а о масштабируемых атаках на такие структуры, как RSA, конечные поля или дискретные логарифмы на эллиптических кривых, с учётом заданных затрат и временных ограничений. Выделяют три основных границы:

- Время: большинство индикаторов — это интервалы или анализ чувствительности, а не конкретная дата.

- Цель: угрозы направлены на сочетание криптографических примитивов, параметров и реализаций систем, а не на прямолинейный сценарий «квантовые компьютеры автоматически переводят ончейн-активы».

- Информация: многие модели требуют чётко определённой поверхности атаки — например, разницы между ончейн, публично раскрытыми материалами открытого ключа и коммитментами, где видны только хэши, каждая из которых имеет свою степень уязвимости.

Квантовые вычисления: основные понятия

Кубиты используют суперпозицию для кодирования сложных информационных структур в пространстве Гильберта. Запутанность означает, что многокомпонентные состояния нельзя разложить на отдельные независимые, что лежит в основе многих квантовых алгоритмов. Реальные квантовые процессоры ограничены шумом и декогеренцией, поэтому для достижения долгосрочной надёжности, сопоставимой с отказоустойчивыми квантовыми вычислениями, необходима коррекция квантовых ошибок. Инженерные обсуждения сосредоточены на таких метриках, как эквивалентность логических кубитов, пороги отказоустойчивости, издержки коррекции ошибок, точность вентилей и циклы калибровки.

Квантовые алгоритмы могут обеспечивать сверхполиномиальные преимущества по ресурсам по сравнению с классическими вычислениями для определённых задач. Алгоритм Шора — наглядный пример: он напрямую подрывает стойкость публичных ключей, основанных на определённых алгебраических структурах.

Алгоритм Шора и криптовалютные кривые

Алгоритм Шора, представленный в 1994 году, позволяет решать задачи факторизации целых чисел и дискретных логарифмов в квантовых системах за полиномиальное время. Основные адреса блокчейнов и подписи строятся на стойкости дискретных логарифмов на эллиптических кривых — например, в Bitcoin используется подпись на основе secp256k1 (изначально ECDSA, позже добавлены схемы Schnorr).

В моделях угроз ончейн-данные, содержащие открытые ключи или ключи, которые можно восстановить, в сочетании с мощными отказоустойчивыми квантовыми вычислениями превращают классическое предположение «приватный ключ нельзя получить из публичной информации» в вопрос оценки риска. Внимание переключается на переходный период, момент раскрытия ключей и возможное появление новых требований к интерактивности при миграции.

Структурные факторы криптовалютных экосистем

Открытые реестры накладывают три ключевых ограничения по сравнению с Web PKI:

- Историческая прозрачность: прошлые сделки можно воспроизводить неограниченно, что потенциально может использоваться будущими алгоритмами.

- Пути обновления консенсуса: миграция криптографии требует изменений сетевых правил и массового обновления клиентов, что происходит медленно и связано с игровой теорией.

- Экономика и выравнивание стимулов: майнеры/валидаторы, разработчики кошельков, бизнес и пользователи могут иметь разные приоритеты и сроки.

Ончейн-варианты постквантовой миграции включают гибридные подписи, ZK-доказательства (доказательства с нулевым разглашением) или новые опкоды для проверки постквантовых подписей. При сравнении этих вариантов важны такие параметры, как количество вентилей, масштаб логических кубитов, прогнозируемый уровень ошибок, стоимость ончейн-взаимодействий и совместимость, а не только концептуальные лозунги.

Проще говоря: как квантовые вычисления могут изменить блокчейн

Блокчейн-кошелёк — это публичный адрес и приватный ключ. Обычно знание адреса недостаточно — приватные ключи крайне сложно восстановить. С развитием квантовых вычислений сложность взлома некоторых традиционных алгоритмов подписи может резко снизиться, и злоумышленники смогут подделывать подписи гораздо быстрее. Для блокчейнов вопрос не только в том, «можно ли взломать технологию», а в том, «сколько времени потребуется всей сети для обновления»: протоколы, кошельки, биржи и хранители должны перейти на постквантовые решения. Чем медленнее переход, тем дольше сохраняется риск для активов, чьи публичные ключи уже раскрыты.

Как читать публичную информацию и исследования за 2026 год

В дорожной карте Project Eleven на 2026 год, The Quantum Threat to Blockchains 2026, базовый сценарий Q‑Day установлен около 2033 года, с оптимистичным и пессимистичным прогнозами (чаще всего упоминаются 2030 и 2042 годы; всегда сверяйтесь с оригинальными источниками). В документе утверждается, что блокчейнам с широким использованием подписей на эллиптических кривых потребуется многоуровневая переработка, а обсуждение должно быть итеративным: новые аппаратные бенчмарки и исследования могут оперативно корректировать сценарии, а не фиксировать одну дату.

Публикации на таких платформах, как Cryptology ePrint Archive, регулярно содержат актуальные оценки ресурсов для моделей угроз по эллиптическим кривым. Выводы зависят от параметров моделей, поэтому важно проверять разрядность целевых ключей, методы отказоустойчивости, стратегии параллелизации и постоянные коэффициенты на предмет соответствия выбранной цепочке.

Стратегии реагирования экосистемы

Типичные технические меры включают пилотные внедрения постквантовых алгоритмов NIST в корпоративных средах, сокращение срока действия сертификатов и ключей, а также отслеживание технических предложений для конкретных миграций цепочек. Для конечных пользователей ключевые пункты проверки:

- опубликована ли дорожная карта и план совместимости по PQ (постквантовой) миграции в целевой сети;

- синхронизированы ли реализации кошельков с обновлениями уровня консенсуса и безопасности;

- можно ли проверить политику ротации ключей и обновления алгоритмов в кастодиальных или мультиподписных процессах.

Риски криптографии и волатильность вторичного рынка относятся к разным системам оценки; данный материал посвящён только концептуальным структурам и типам информации.

Похожие статьи

Экономическая модель токена ONDO: каким образом она способствует развитию платформы и повышает вовлеченность пользователей?

Что такое Tronscan и как вы можете использовать его в 2025 году?

Как Midnight обеспечивает конфиденциальность в блокчейне? Обзор доказательств с нулевым разглашением и программируемых механизмов приватности

Взаимосвязь между Midnight и Cardano: как сайдчейн конфиденциальности расширяет экосистему приложений Cardano

Какие задачи решает токен ST? Детальный анализ механизма поощрений в экосистеме Sentio