O que é o Q-Day: fundamentos da computação quântica, implicações para a criptografia e transmissão de riscos em criptomoeda

Em debates sobre segurança financeira e registros distribuídos, o termo “Q‑Day” normalmente indica o momento em que a computação quântica representa uma ameaça concreta e prática à criptografia assimétrica amplamente utilizada — não um evento instantâneo que afeta toda a rede ao mesmo tempo. Tanto o setor quanto a academia apresentam projeções de base, otimistas e pessimistas, diferenciadas principalmente por hipóteses sobre escala de qubits lógicos, recursos de operação de gate, taxas de erro físico e constantes algorítmicas.

Definição e limites

No debate público, Q‑Day é frequentemente confundido com “supremacia quântica” ou “vantagem quântica”, mas, em cenários de criptografia, o foco está no CRQC: a demonstração não apenas de tarefas especializadas de amostragem, mas de caminhos de ataque escaláveis contra estruturas como RSA, campos finitos ou logaritmos discretos em curvas elípticas, dentro de parâmetros de custo e tempo definidos. Três limites principais se destacam:

- Tempo: indicadores geralmente são intervalos ou análises de sensibilidade — raramente uma data única no calendário.

- Alvo: as ameaças miram a combinação entre primitivas criptográficas, escolhas de parâmetros e implementações de sistemas, e não uma narrativa linear de “computadores quânticos migrando automaticamente Ativos on-chain”.

- Informação: muitos modelos exigem superfícies de ataque claramente definidas — como a diferença entre material de Chave Pública exposto on-chain e compromissos que apenas revelam Hashes, cada um com diferentes potenciais de exploração.

Computação quântica: conceitos fundamentais

Qubits utilizam superposição para codificar informações mais complexas no espaço de Hilbert; o emaranhamento implica que estados multipartículas não podem ser decompostos em estados independentes, base para muitos algoritmos quânticos. Na prática, processadores quânticos enfrentam limitações de ruído e decoerência, exigindo correção de erros quânticos para atingir a confiabilidade de longo prazo da computação tolerante a falhas. Por isso, discussões de engenharia focam em métricas como equivalência de qubit lógico, limiares de tolerância a falhas, sobrecarga de correção de erros, fidelidade de gate e ciclos de calibração.

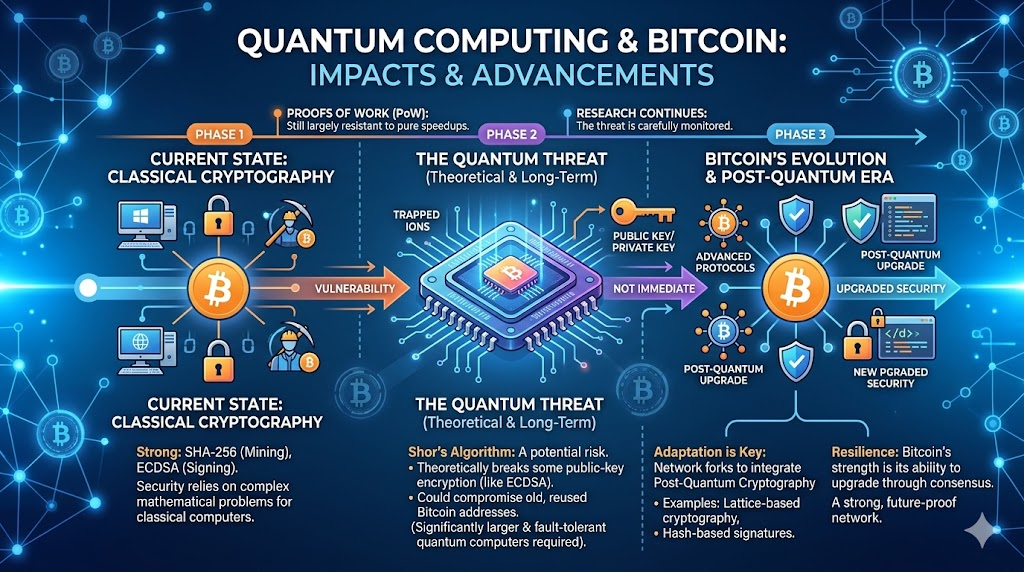

Algoritmos quânticos podem proporcionar vantagens superpolinomiais de recursos em relação à computação clássica para determinados problemas. O algoritmo de Shor é o principal exemplo, pois ataca diretamente as premissas de dificuldade de chaves públicas baseadas em estruturas algébricas específicas.

Algoritmo de Shor e curvas das criptomoedas

O algoritmo de Shor, criado em 1994, possibilita soluções em tempo polinomial para problemas de fatoração de inteiros e logaritmo discreto em sistemas quânticos. Endereços de blockchain amplamente utilizados e Assinatura dependem da dificuldade do logaritmo discreto em curvas elípticas — por exemplo, o Bitcoin utiliza Assinatura baseada em secp256k1 (primeiro ECDSA, depois também esquemas Schnorr).

Na modelagem de ameaças, dados on-chain contendo Chaves Públicas ou Chaves Públicas que podem ser reconstruídas — quando somados a computação quântica tolerante a falhas suficientemente avançada — transformam a suposição clássica de que “Chaves Privadas não podem ser derivadas de informações públicas” em um cenário de risco: o foco passa a ser o período de transição, o momento em que as chaves são expostas e se a migração traz novos requisitos interativos.

Fatores estruturais no ecossistema de criptomoedas

Registros abertos impõem três restrições que diferem do Web PKI:

- Transparência histórica: Trades anteriores podem ser reproduzidas indefinidamente, alimentando algoritmos futuros.

- Caminhos de atualização de consenso: a migração criptográfica depende de mudanças nas regras da rede e ampla adesão dos clientes, processos lentos e com dinâmica de teoria dos jogos.

- Alinhamento econômico e de incentivos: Mineradores/Validadores, Desenvolvedores de Carteira, empresas e usuários nem sempre compartilham prioridades ou cronogramas.

As opções de migração pós-quântica on-chain incluem Assinatura híbrida, provas ZK (zero-knowledge) ou novos opcodes para validação de Assinatura pós-quântica. Na comparação, as principais métricas são contagem de gates, escala de qubits lógicos, projeções de taxa de erro, custos de interação on-chain e compatibilidade — não apenas conceitos teóricos.

Em termos práticos: como a computação quântica pode mudar a blockchain

Considere uma Carteira de blockchain como “endereço público e chave privada”. Normalmente, conhecer o endereço de alguém não é suficiente — Chaves Privadas são extremamente difíceis de derivar. Com a computação quântica avançada, a dificuldade para quebrar certos algoritmos tradicionais de Assinatura pode cair drasticamente, permitindo falsificação de Assinaturas muito mais rápida. Para blockchains, a questão não é só “a tecnologia pode ser comprometida”, mas “quanto tempo levará para toda a rede se atualizar”: protocolos, Carteiras, exchanges e Custodiantes precisam migrar para soluções pós-quânticas. Quanto mais lenta a transição, maior o tempo de exposição ao risco para Ativos cujas Chaves Públicas já estão expostas.

Como analisar informações públicas e pesquisas de 2026

O roteiro de 2026 do Project Eleven, The Quantum Threat to Blockchains 2026, define o Q‑Day de base por volta de 2033, com cenários otimista e pessimista (comumente citados como 2030 e 2042; sempre confira as fontes originais para detalhes). O release destaca que blockchains com Assinatura baseada em curva elíptica amplamente utilizada precisarão de uma reformulação em múltiplas camadas, e que o debate deve ser contínuo: novos benchmarks de hardware e pesquisas podem atualizar os cenários, em vez de fixar uma data única.

Publicações em plataformas como Cryptology ePrint Archive frequentemente trazem estimativas de recursos atualizadas para modelos de ameaça envolvendo curvas elípticas. As conclusões dependem dos parâmetros do modelo; por isso, é essencial conferir comprimento de bits, métodos de tolerância a falhas, estratégias paralelas e fatores constantes para alinhamento com a blockchain alvo.

Estratégias de resposta do ecossistema

As respostas técnicas mais comuns incluem implantações piloto de algoritmos pós-quânticos do NIST em ambientes corporativos, redução do tempo de validade de certificados e chaves, e acompanhamento de propostas técnicas para migrações específicas de blockchain. Para o usuário final, os principais pontos de verificação são:

- Se a rede de destino publicou um roteiro de migração PQ (pós-quântica) e plano de compatibilidade;

- Se as implementações de Carteira permanecem alinhadas com as atualizações de consenso e segurança;

- Se políticas de rotação de chaves e atualização de algoritmos em processos de custódia ou assinatura múltipla são auditáveis.

Riscos de criptografia e volatilidade do mercado secundário são avaliados em estruturas diferentes; este artigo aborda apenas as estruturas conceituais e os tipos de informação.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

Modelo Econômico do Token ONDO: como ele impulsiona o crescimento da plataforma e o engajamento dos usuários?

Quais são os casos de uso do token ST? Um olhar aprofundado sobre o mecanismo de incentivo do ecossistema Sentio

Sentio vs The Graph: uma comparação entre mecanismos de indexação em tempo real e indexação por subgraph