دليل عملي لأمان الأصول على السلسلة في عصر الـAI: من حماية المفتاح السري إلى أحدث إطار عمل للتحكم في المخاطر في التمويل اللامركزي (DeFi) (إصدار 2026)

لماذا يجب إعادة كتابة استراتيجيات الأمان على السلسلة لعام 2026

إذا كنت لا تزال تعتمد على نهج 2021 المتمثل في "احتفظ بنسخة احتياطية من العبارة الأولية"، فإن إدارة المخاطر لديك متأخرة بالفعل عن التطورات الحالية. الأمان على السلسلة يشهد ثلاثة تحولات رئيسية:

- الهجمات انتقلت من "اختراق التشفير" إلى "التلاعب باتخاذ القرار البشري".

- الخسائر انتقلت من "سرقة المفتاح السري" إلى "توقيع المستخدمين للموافقات الخطرة بإرادتهم".

- المخاطر تصاعدت من "هاكر منفرد" إلى "أدوات السوق السوداء الصناعية وأتمتة مدعومة بالذكاء الاصطناعي" تعمل معًا.

لذا يجب أن يركز مستثمرو التجزئة على "إدارة كل تفاعل فردي" بدلاً من "حماية الأسرار".

ما تظهره التطورات الأخيرة: المخاطر انتقلت من "مهارات الهاكر" إلى "احتيال تعاوني بين البشر والذكاء الاصطناعي"

تشير بيانات عامة من آخر عامين إلى اتجاهات رئيسية:

-

الحوادث الكبرى لا تزال تحدث: حادثة Bybit لعام 2025، التي تابعتها عدة جهات، كانت حالة خسارة تاريخية كشفت نقاط ضعف في الاعتماد على أطراف ثالثة، وسير العمل الخاص بالتوقيع، وأمان سلسلة التوريد. الدرس للمستخدمين العاديين: لست بحاجة لأن تتعرض للاختراق—توقيع واحد في واجهة خاطئة قد يؤدي إلى خسارة لا يمكن استردادها.

-

ارتفاع الاحتيال المدعوم بالذكاء الاصطناعي: تقارير الصناعة لعام 2026 تظهر أن انتحال دعم العميل، واستنساخ الصوت، والفيديوهات المزيفة، وحملات التصيد الجماعي تتسارع. المحتالون لم يعودوا يعتمدون على "أخطاء إملائية واضحة"، بل على التواصل المقنع، والتلاعب العاطفي، والإلحاح—يدفعونك لارتكاب خطأ في غضون 3 دقائق فقط.

-

التنظيم يرفع المعايير، لكنه لا يغطي خسائرك: تراخيص العملات المستقرة في هونغ كونغ، وتطبيق MiCA في أوروبا، حسنت الامتثال المؤسسي والشفافية. لكن التنظيم يقلل فقط من "الغموض النظامي" ولا يمنع الأفراد من توقيع معاملات Permit أو SetApprovalForAll ضارة على مواقع التصيد.

الخلاصة: رغم تحسن البيئة الخارجية، تظل المخاطر التشغيلية من جانب المستخدم السبب الرئيسي للخسارة.

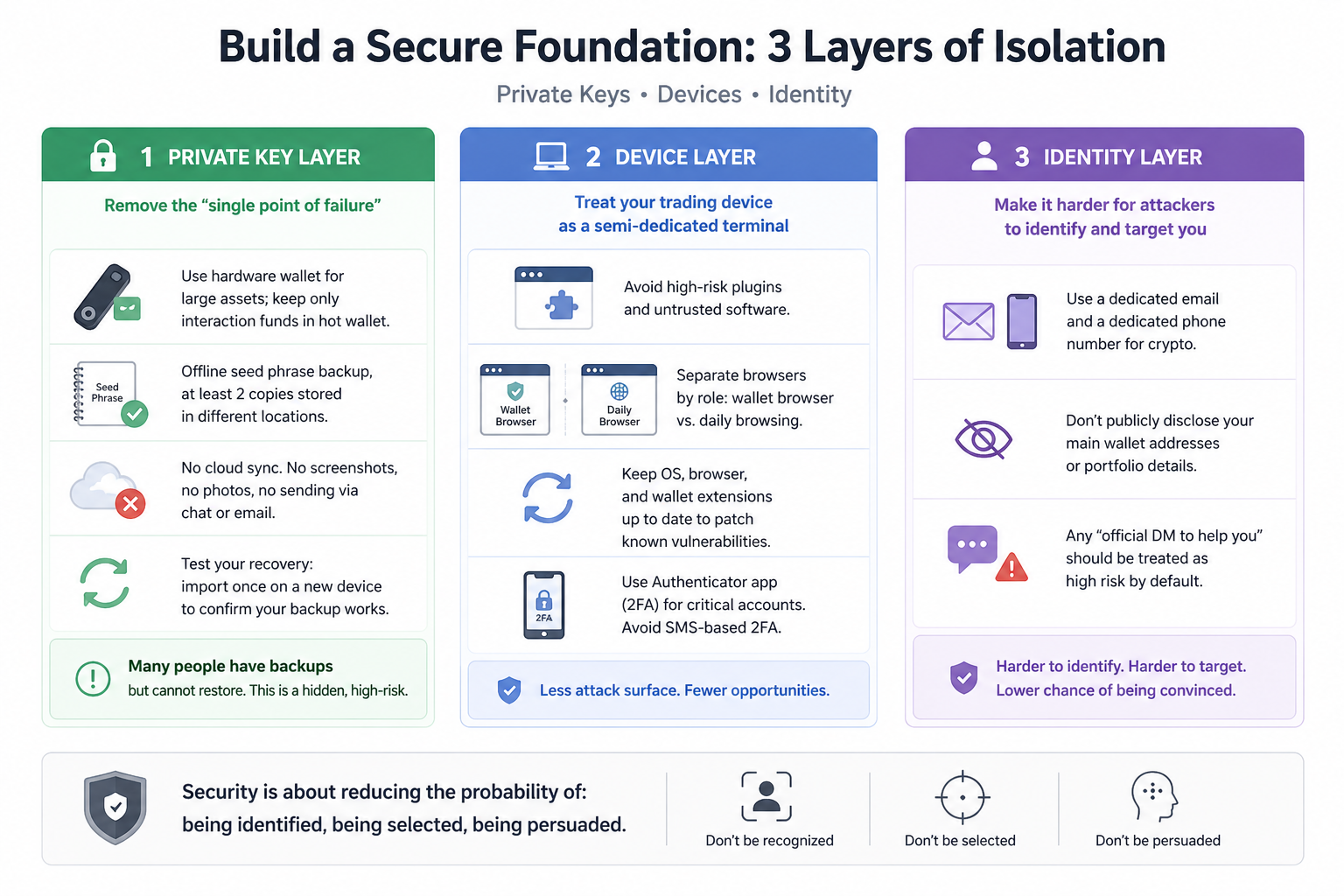

بناء أساس الأمان: عزل ثلاثي الطبقات للمفاتيح السرية والأجهزة والهوية

1. طبقة المفتاح السري: القضاء على نقاط الفشل الفردية

- خزّن الأصول الكبيرة في محفظة الأجهزة؛ احتفظ فقط بأموال المعاملات في المحفظة الساخنة.

- احتفظ بنسخة احتياطية من العبارة الأولية في وضع غير متصل، وفي موقعين منفصلين على الأقل.

- لا تفعل مزامنة السحابة، ولا تلتقط صورًا أو لقطات شاشة، ولا تشارك عبر تطبيقات الدردشة.

- مارس الاستعادة: استورد النسخة الاحتياطية على جهاز جديد للتأكد من فعاليتها.

الكثير من المستخدمين "لديهم نسخة احتياطية لكن لا يستطيعون الاستعادة"—وهي حالة خطيرة مخفية.

2. طبقة الجهاز: تعامل مع أجهزة التداول كطرف شبه مخصص

- تجنب تثبيت إضافات عالية المخاطر أو برامج غير معروفة على جهاز التداول الرئيسي.

- استخدم عزل المتصفح: افصل متصفح المحفظة الرئيسي عن المتصفح اليومي.

- حافظ على تحديث نظام التشغيل والمتصفح وإضافات المحفظة لسد الثغرات.

- استخدم المصادقة الثنائية عبر Authenticator للحسابات الرئيسية؛ تجنب التحقق عبر الرسائل النصية.

3. طبقة الهوية: اجعل من الصعب على المحتالين استهدافك

- استخدم بريد إلكتروني ورقم هاتف مخصص للأصول الرقمية.

- لا تفصح عن عنوان المحفظة الرئيسي أو الأصول التي تحتفظ بها عبر وسائل التواصل الاجتماعي.

- اعتبر أي "دعم خاص رسمي" مخاطرة عالية بشكل تلقائي.

الأمان يتعلق بتقليل فرص التعرف عليك أو استهدافك أو إقناعك.

جوهر أمان التمويل اللامركزي (DeFi): هل تكسب عائدًا أم تبيع تعرضك للمخاطر؟

مخاطر التمويل اللامركزي ليست نظرية—بل مجموعة من التعرضات الملموسة وقابلة للقياس. استخدم هذا الإطار لاتخاذ القرار:

1. الفحوصات الأساسية الخمسة للعناية الواجبة بالبروتوكول (قلل التخصيص إذا غاب أي منها)

- هل العقد مفتوح المصدر وخضع للتدقيق؟

- ما مدة التشغيل وتاريخ الحوادث—هل حدثت توقفات أو تراجعات؟

- هل إجمالي القيمة المقفلة وسيولة البروتوكول صحية أم مركزة بشكل كبير؟

- هل صلاحيات الإدارة قابلة للترقية، ومن يتحكم في الترقيات؟

- هل تم اختبار آليات الأوركل والتصفية تحت الضغط؟

2. إدارة الموافقات: أهم من اختيار الرموز

- ارفض الموافقة غير المحدودة الافتراضية.

- مع البروتوكولات الجديدة، ابدأ صغيرًا: موافقات قصيرة، واختبارات بأصل واحد.

- نظف الموافقات شهريًا.

- كن أكثر حذرًا مع SetApprovalForAll في سيناريوهات NFT.

تذكر: غالبًا ما يستهدف المهاجمون الموافقات المنسية، وليس فقط المفتاح السري.

3. هيكل المركز: قلل احتمالية الخسارة الكلية

اعتمد تخصيصًا ثلاثي الطبقات للأموال:

- مركز رئيسي (%60–%80): تخزين بارد أو أصول قليلة التفاعل.

- مركز استراتيجي (%20–%35): استراتيجيات قوية في بروتوكولات ناضجة.

- مركز تجريبي (%5–%10): بروتوكولات أو شبكات أو سرديات جديدة.

حتى إذا فقدت المركز التجريبي، يبقى رأس المال الأساسي آمنًا.

أسطح هجوم عصر الذكاء الاصطناعي: الفيديوهات المزيفة، انتحال دعم العميل، والتصيد الآلي

أكبر خطر اليوم ليس "هاكر في الكود"، بل "محتال في الدردشة". أنشئ روتينًا لمكافحة الهندسة الاجتماعية—ولا تعتمد على الحدس فقط.

إشارات التحذير عالية الخطورة:

- شخص يطلب إجراءً فوريًا ويخلق عد تنازلي.

- ادعاءات بوجود "مشكلات في الحساب" تتطلب العبارة الأولية أو المفتاح السري.

- طلبات توقيع لا تفهم فيها تغييرات الأذونات.

- روابط مرسلة عبر رسائل خاصة في وسائل التواصل الاجتماعي، أو بوتات مجموعات، أو روابط قصيرة غير مألوفة.

- عروض "وافق أولًا، استرد لاحقًا" أو "وقع أولًا، فك التجميد لاحقًا".

الإجراءات المضادة (نفذها دائمًا):

- ادخل إلى المواقع الرسمية عبر الإشارات المرجعية فقط—لا تضغط على روابط الرسائل الخاصة.

- توقف لمدة 10 دقائق بعد أي خلل؛ تحقق من النطاقات وعناوين العقود بدقة.

- في الموافقات، اضبط المحفظة على مبالغ دقيقة وصلاحيات قصيرة الأجل فقط.

- في المعاملات الكبيرة، استخدم محفظة اختبار لتجربة العملية أولًا.

الانضباط الإجرائي يتفوق على ردود الفعل العاطفية—وهو أفضل دفاع ضد الاحتيال المدعوم بالذكاء الاصطناعي.

خطة ترقية الأمان لمدة 30 يومًا للمستخدمين العاديين

لا تحاول القيام بكل شيء دفعة واحدة—وزع التحسينات على مدى أربعة أسابيع.

الأسبوع الأول: وضع الأساس

- أنشئ محافظ باردة وساخنة ومحافظ اختبار.

- أكمل نسختين احتياطيتين للعبارة الأولية في وضع غير متصل.

- فعّل المصادقة الثنائية للبريد الإلكتروني ومنصات التداول ووسائل التواصل الاجتماعي.

الأسبوع الثاني: القضاء على المخاطر الحالية

- راجع جميع الموافقات وامسح الصلاحيات غير المستخدمة.

- انقل الأصول الكبيرة إلى عناوين منخفضة النشاط.

- أضف المواقع الموثوقة إلى الإشارات المرجعية.

الأسبوع الثالث: تعزيز العمليات

- ضع قاعدة "تأكيد مزدوج للتحويلات الكبيرة": تحقق من العنوان والشبكة والمبلغ.

- مع البروتوكولات الجديدة، اتبع دائمًا "اختبر صغيرًا -> راجع -> زد الحجم".

- فعّل التنبيهات للأصول الرئيسية وأسعار التصفية.

الأسبوع الرابع: تنفيذ التدريبات

- مارس استعادة المحفظة.

- قم بمحاكاة حالة طوارئ تصيد.

- راجع وحدث إجراءات التشغيل الشخصية الخاصة بك.

الأمان ليس إعدادًا لمرة واحدة—بل نظام عادات متكررة.

الستون دقيقة الحرجة بعد الحادث: إجراءات الطوارئ

إذا اشتبهت بأنك وقعت على معاملة مشبوهة، اتبع هذه الخطوات دون تردد:

- العزل: افصل الاتصال عن المواقع المشبوهة؛ أوقف جميع التوقيعات.

- النقل: انقل الأصول غير المتأثرة إلى عنوان جديد فورًا.

- الإلغاء: نظف الموافقات عالية المخاطر للعقود مباشرة.

- التوثيق: سجل تجزئة المعاملة، الوقت، العنوان، ولقطات الشاشة.

- المراجعة: حدد ما إذا كانت العملية تصيدًا، أو إضافة ضارة، أو هندسة اجتماعية.

الكثير من الخسائر تتضاعف ليس بسبب التوقيع الأول، بل بسبب سلسلة من الأخطاء الناتجة عن الذعر.

أفكار ختامية: اجعل الأمان جزءًا من عائدك طويل الأجل

في عصر الذكاء الاصطناعي، أمان الأصول على السلسلة ليس مقتصرًا على الخبراء التقنيين—بل مهارة أساسية للبقاء للجميع. ما تحتاجه ليس مزيدًا من "نصائح المطلعين"، بل أخطاء أقل، وحدود صلاحيات أوضح، وانضباط تنفيذ أقوى.

اتبع هذا المبدأ:

احمِ رأس المال أولًا، ثم اسعَ للنمو؛ ركز على العملية، ثم طارد العائد.

عندما تؤسس إدارة المفاتيح السرية، وحوكمة الموافقات، وتدقيق البروتوكولات، والاستجابة للطوارئ، فإن تقلبات عالم السلسلة لا تعني فقط مخاطر عالية—بل يمكن أن تصبح ميزتك طويلة الأجل.

المقالات ذات الصلة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

Pendle مقابل Notional: تحليل مقارن لبروتوكولات العائد الثابت في التمويل اللامركزي (DeFi)

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

شرح توكنوميكس Plasma (XPL): العرض، التوزيع، وآلية تحقيق القيمة