ما هو يوم Q: أساسيات الحوسبة الكمومية، تداعيات الحوسبة الكمومية على التشفير، وانتقال مخاطر العملات الرقمية

في سياق الأمان المالي وسجلات التوزيع، يُستخدم مصطلح "يوم Q" عادةً للدلالة على اللحظة التي تصبح فيها الحوسبة الكمومية تهديدًا فعليًا وعمليًا للتشفير غير المتماثل واسع الانتشار، وليس كحدث فوري يشمل الشبكة بأكملها. وتقدم المصادر الصناعية والأكاديمية تقديرات أساسية ومتشددة ومتفائلة، حيث تعود الفروقات بشكل أساسي إلى الافتراضات حول حجم الكيوبتات المنطقية، وموارد عمليات البوابة، ومعدلات الخطأ الفيزيائية، وثوابت الخوارزميات.

التعريف والحدود

غالبًا ما يتم الخلط في النقاشات العامة بين "يوم Q" ومفاهيم مثل "التفوق الكمومي" أو "الميزة الكمومية"، لكن في سياق التشفير، ينصب التركيز على CRQC، أي إثبات ليس فقط لمهام أخذ العينات المتخصصة، بل لمسارات هجوم قابلة للتوسع ضد هياكل مثل RSA، والحقول المنتهية، أو لوغاريتمات المنحنيات البيضوية المنفصلة ضمن حدود التكلفة والوقت المحددة. وتبرز ثلاث حدود رئيسية:

- الزمن: معظم المؤشرات عبارة عن فترات زمنية أو تحليلات حساسية، ونادرًا ما تُحدد بتاريخ تقويمي واحد.

- الهدف: تهدف التهديدات إلى مجموعة الأدوات التشفيرية، واختيارات المعاملات، وتنفيذ الأنظمة، وليس مجرد سيناريو خطي "الحواسيب الكمومية تنتقل تلقائيًا إلى الأصول على السلسلة".

- المعلومات: تتطلب العديد من النماذج توضيح سطح الهجوم، مثل الفرق بين المواد العامة للمفتاح العام المكشوفة على السلسلة والالتزامات التي تظهر فقط التجزئة، ولكل منها قابلية استغلال مختلفة.

الحوسبة الكمومية: المفاهيم الأساسية

تستفيد الكيوبتات من ظاهرة التراكب لترميز هياكل معلومات غنية ضمن فضاء هيلبرت؛ أما التشابك فيعني أن الحالات متعددة الجسيمات لا يمكن فصلها إلى حالات فردية مستقلة، وهو ما يشكل الأساس للعديد من الخوارزميات الكمومية. في الواقع، تظل المعالجات الكمومية محدودة بالضوضاء وفقدان التماسك، ما يستدعي تصحيح الأخطاء الكمومية لتحقيق موثوقية طويلة الأمد للحوسبة الكمومية المتسامحة مع الأخطاء. لذلك تتركز المناقشات الهندسية حول مقاييس مثل تكافؤ الكيوبت المنطقي، عتبات تحمل الخطأ، عبء تصحيح الأخطاء، دقة البوابة، ودورات المعايرة.

توفر الخوارزميات الكمومية أفضليات في الموارد تتجاوز الحدود التقليدية لبعض أنواع المشكلات. وتعد خوارزمية Shor مثالًا بارزًا، إذ تهدد بشكل مباشر فرضيات صعوبة المفاتيح العامة القائمة على هياكل جبرية معينة.

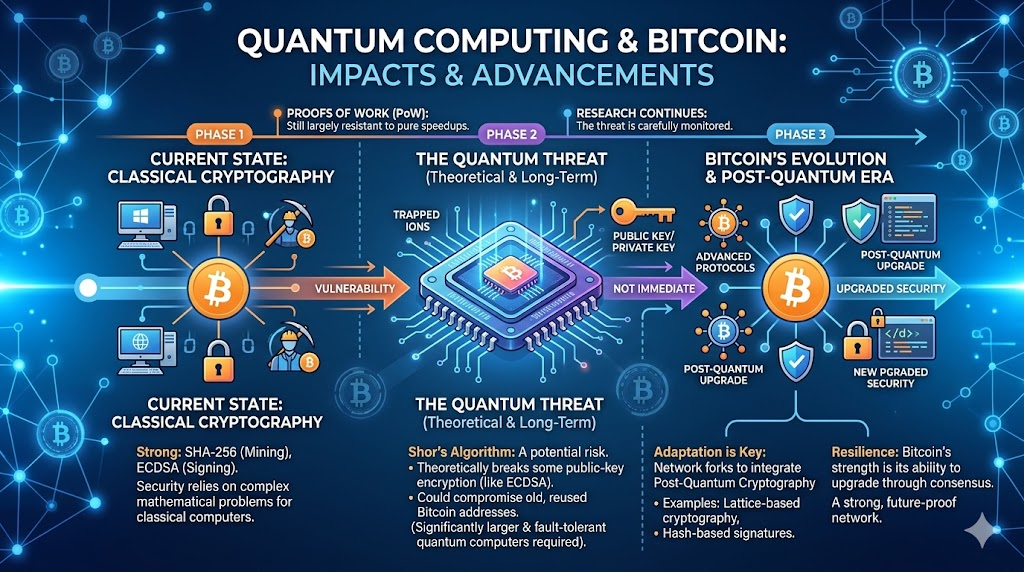

خوارزمية Shor ومنحنيات العملات الرقمية

تم تقديم خوارزمية Shor عام 1994، وهي تتيح حلولًا متعددة الحدود لمشكلات تحليل الأعداد الصحيحة ولوغاريتم المنحنيات المنفصلة في الأنظمة الكمومية. تعتمد عناوين البلوكشين السائدة والتوقيعات على صعوبة لوغاريتم المنحنيات البيضوية المنفصلة؛ فعلى سبيل المثال، تستخدم Bitcoin توقيعًا مرتبطًا بـ secp256k1 (تاريخيًا ECDSA، ولاحقًا أضيفت مخططات Schnorr).

في نماذج التهديد، تصبح البيانات على السلسلة التي تتضمن مفاتيح عامة أو مفاتيح عامة قابلة لإعادة البناء—عند توافر حوسبة كمومية قوية ومتسامحة مع الأخطاء—عاملًا رئيسيًا في تقييم المخاطر: فيتحول التركيز إلى فترة الانتقال، وتوقيت كشف المفاتيح، وما إذا كانت الهجرة تفرض متطلبات تفاعلية جديدة.

العوامل الهيكلية في أنظمة العملات الرقمية

تفرض السجلات المفتوحة ثلاثة قيود أساسية تختلف عن PKI الويب:

- الشفافية التاريخية: يمكن إعادة تشغيل التداولات السابقة إلى ما لا نهاية، مما يوفر بيانات محتملة للخوارزميات المستقبلية.

- مسارات ترقية الإجماع: تعتمد الهجرة التشفيرية على تغييرات قواعد الشبكة وتبني العملاء على نطاق واسع، وهي عملية بطيئة ومعقدة من الناحية النظرية.

- التوافق الاقتصادي والحوافز: قد تختلف أولويات المعدنين/المُدقِّقين، مطوري المحفظة، الشركات، والمستخدمين من حيث التوقيت والأهداف.

تشمل خيارات الهجرة بعد الكم على السلسلة التوقيعات الهجينة، إثباتات ZK (إثباتات المعرفة الصفرية)، أو رموز عمليات جديدة تدعم التحقق من التوقيع بعد الكم. وعند المقارنة، تشمل المقاييس الأساسية عدد البوابات، حجم الكيوبت المنطقي، تقديرات معدل الخطأ، تكاليف التفاعل على السلسلة، والتوافق—not مجرد شعارات أو مفاهيم عامة.

ببساطة: كيف يمكن أن تغير الحوسبة الكمومية البلوكشين

تخيل محفظة البلوكشين كـ"عنوان عام ومفتاح سري". عادةً، معرفة عنوان شخص ما لا تكفي—فالمفاتيح السرية من الصعب جدًا عكسها. مع تطور الحوسبة الكمومية، قد ينخفض بشكل كبير مستوى صعوبة كسر بعض خوارزميات التوقيع التقليدية، ما يسمح للمهاجمين بتزوير التوقيعات بسرعة أكبر. بالنسبة للبلوكشين، التحدي الحقيقي ليس فقط "هل يمكن كسر التقنية"، بل "كم سيستغرق الأمر لترقية الشبكة بأكملها": البروتوكولات، المحافظ، منصات التداول، وأمناء الحفظ جميعهم بحاجة للهجرة إلى حلول ما بعد الكم. وكلما طال الانتقال، زادت فترة المخاطر للأصول التي تم كشف مفاتيحها العامة بالفعل.

كيفية قراءة المعلومات العامة والبحث لعام 2026

يحدد إصدار خارطة الطريق لمشروع Eleven لعام 2026، The Quantum Threat to Blockchains 2026، نقطة البداية ليوم Q في حدود عام 2033، مع سيناريوهات متفائلة ومتشائمة (يُشار إليها غالبًا بـ 2030 و2042؛ تحقق دائمًا من المصادر الأصلية). ويشير الإصدار إلى أن سلاسل الكتل التي تعتمد على توقيعات المنحنيات البيضوية على نطاق واسع ستحتاج إلى إعادة تصميم متعددة الطبقات، ويجب أن يكون هذا النقاش تكراريًا: إذ يمكن أن تدفع المعايير الجديدة للأجهزة والبحث إلى تحديث السيناريوهات في الوقت المناسب بدلاً من التركيز على تاريخ واحد فقط.

تقدم المنشورات في منصات مثل Cryptology ePrint Archive تقديرات موارد محدثة باستمرار لنماذج تهديد المنحنيات البيضوية. وتختلف الاستنتاجات حسب معلمات النموذج، لذا على القارئ مراجعة أطوال البتات المستهدفة، وطرق تحمل الخطأ، والاستراتيجيات المتوازية، والعوامل الثابتة لضمان التوافق مع السلسلة المستهدفة.

استراتيجيات استجابة النظام البيئي

تشمل الاستجابات التقنية المعتادة عمليات نشر تجريبية لخوارزميات NIST لما بعد الكم في بيئات المؤسسات، وتقليص أعمار الشهادات والمفاتيح، وتتبع المقترحات التقنية لهجرة سلاسل محددة. أما بالنسبة للمستخدمين النهائيين، فتشمل نقاط التحقق الرئيسية:

- ما إذا كانت الشبكة المستهدفة نشرت خارطة طريق للهجرة إلى ما بعد الكم وخطة للتوافق؛

- ما إذا كانت تطبيقات المحفظة تبقى متزامنة مع تحديثات طبقة الإجماع والأمان؛

- ما إذا كانت سياسات تدوير المفاتيح وترقية الخوارزميات في العمليات الحفظية أو متعددة التواقيع قابلة للتدقيق.

تنتمي مخاطر التشفير وتقلبات السوق الثانوي إلى أطر تقييم مختلفة؛ ويركز هذا المقال فقط على الهياكل المفاهيمية وأنواع المعلومات.

المقالات ذات الصلة

ما هي العناصر الرئيسية لبروتوكول 0x؟ استعراض معماري Relayer وMesh وAPI

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

بروتوكول 0x مقابل Uniswap: ما الفرق بين بروتوكولات دفتر الطلبات ونموذج AMM؟

كيف تتيح Pharos تحويل الأصول الحقيقية (RWA) إلى على السلسلة؟ استعراض معمّق للمنهجية التي تستند إليها بنية RealFi التحتية لديها

أزتك مقابل Zcash مقابل Tornado Cash: تحليل مقارن للفروق الأساسية بين ثلاث حلول خصوصية